「TLS見える化」的な意味で「SSHでは無くTelnetで」サーバのコアダンプ通信をIPSに通して検疫、と言うアイデアが当サイトに散見されると思いますが、下記の理由で「SSHは内部犯行に対する脅威が高い」事への啓蒙活動の一環である事を事を予めお伝えします。当方の表現が悪く申し訳ありませんでした。

ご参考(ChatGPTとの会話内容)

投稿者: 69578300

-

お詫び

-

知らない事を知らないと発表します。

※下記オレンジ色の部分はChatgpt(との会話)へのリンクとなって居ります。

Wi-fiをWireSharkで測る

どちらかと言うと、電波そのものの調査しかした事有りません。得意技2つを統合できるようにしたいです。 -

【ついに】キリル文字を使用できるNW機器を発見

これもChatGPTに訊いた結果です。購入後に追記します。「何故にキリル文字なのか」はこのスレッドでは無くサイト全体を探してみてください。何処かに明記してありますので。

でも良く考えたら キリル文字が使用できる Wi-fi付きレガシFWと、VPN対応NAS は購入済みなんですよね。。。(GUIのみ)ええ、このサイトの何処かに載って居ます。隅々まで探さなくても容易に見つかるはずです。

あ、それで、ChatGPTとリンク張ってみる事にしました。AIの使いこなし例って数をこなすと出版できる程度には需要があるみたいなので。

キリル文字を使用できるNW機器

ロシアンプロジェクト最新情報 -

Meraki等、Python必須のNW機器の設定方法について

ネット上のAPIを使用するNW機器を「Amazonで探して」とChatGPTにお願いしてみました。勿論Pythonのサンプルコードも生成して貰っています。

実機購入後に追記します。台数が大量にある場合、設定の手間が大幅に削減できる様ですが、ひとまず1台だけ買ってみる予定です。ChatGPTに紹介された製品は値段の関係でCisco製品以外のものになります。

Meraki -

GPT4に、西側製品のUTMや無線AP、LB等のコンフィグをそのままロシア語に翻訳して貰いました。2列の表形式で表記します。

相変わらず、ウクライナやロシア、その他東欧圏での西側製品へのリプレース案件に絡む事を夢見ています。

※ちょっとここで、表題のロシア語版を載せさせてください。

GPT-4 перевел конфигурации UTM, беспроводных точек доступа и балансировщиков нагрузки западных производителей на русский язык. Представлено в виде таблицы с двумя колонками.

GPT-4 — это искусственный интеллект.

Его называют генеративным ИИ. Он автоматически создает тексты и программный код, как это делает человек.

Также может генерировать иллюстрации и фотореалистичные изображения.

それでは本題に戻ります。

—

ロシア製のFW/UTMが入手できないままなので、西側製品のサンプルコンフィグをそのまま翻訳して貰いました。でもよく考えたら。メーカー問わず、ありがちなコマンドをロシア語に訳して貰う方が良いかも知れません。LB版や無線APも載せたいですね。

それらは後述する事として、まずはFortigate版を記述します。そう言えば直下のコンフィグにはIPSECやIPS、WAFのサンプルは含まれて居ません。後述します。

※そう言えばロシア語を左の列、原文を右の列にした方が実際にコンバートする際、楽ですね。。まあここまで作ってしまったので後半に併記します。

—Fortigate Config (English) Конфигурация Fortigate (Русский) config system interface edit “port1” set ip 192.168.1.1 255.255.255.0 set allowaccess ping https ssh next end конфиг система интерфейс редактировать “порт1” установить IP-адрес 192.168.1.1 255.255.255.0 установить разрешенный доступ пинг ХТТПС СШ далее конец config firewall policy edit 1 set srcintf “port1” set dstintf “port2” set srcaddr “all” set dstaddr “all” set action accept set schedule “always” set service “ALL” set logtraffic all next end конфиг брандмауэр политика редактировать 1 установить исходный интерфейс “порт1” установить целевой интерфейс “порт2” установить исходный адрес “все” установить целевой адрес “все” установить действие принять установить расписание “всегда” установить служба “ВСЕ” установить журнал трафика все далее конец config router static edit 1 set dst 0.0.0.0 0.0.0.0 set gateway 192.168.1.254 set device “port1” next end конфиг маршрутизатор статический редактировать 1 установить целевой адрес 0.0.0.0 0.0.0.0 установить шлюз 192.168.1.254 установить устройство “порт1” далее конец config user local edit “admin” set type password set passwd “securepassword” next end конфиг пользователь локальный редактировать “администратор” установить тип пароль установить пароль “securepassword” далее конец 次はPaloAlto版です。

Palo Alto Config (English) Конфигурация Palo Alto (Русский) configure set network interface ethernet ethernet1/1 layer3 ip 192.168.1.1/24 set network interface ethernet ethernet1/1 management-profile “allow-ping” commit конфигурировать установить сеть интерфейс ethernet ethernet1/1 уровень3 IP-адрес 192.168.1.1/24 установить сеть интерфейс ethernet ethernet1/1 профиль управления “разрешить-пинг” применить configure set network virtual-router default interface ethernet1/1 set network virtual-router default routing-table ip static-route default destination 0.0.0.0/0 nexthop 192.168.1.254 commit конфигурировать установить сеть виртуальный-маршрутизатор по-умолчанию интерфейс ethernet1/1 установить сеть виртуальный-маршрутизатор по-умолчанию таблица-маршрутизации IP статический-маршрут по-умолчанию целевой-адрес 0.0.0.0/0 следующий-узел 192.168.1.254 применить configure set rulebase security rules allow-web traffic source any set rulebase security rules allow-web traffic destination any set rulebase security rules allow-web application web-browsing set rulebase security rules allow-web action allow commit конфигурировать установить база-правил безопасность правила разрешить-веб трафик источник любой установить база-правил безопасность правила разрешить-веб трафик целевой-адрес любой установить база-правил безопасность правила разрешить-веб приложение веб-браузинг установить база-правил безопасность правила разрешить-веб действие разрешить применить configure set deviceconfig system hostname “PaloAltoFW” set deviceconfig system timezone “UTC” set deviceconfig system login-banner “Unauthorized access is prohibited.” commit конфигурировать установить конфигурация-устройства система имя-хоста “PaloAltoFW” установить конфигурация-устройства система часовой-пояс “UTC” установить конфигурация-устройства система баннер-входа “Несанкционированный доступ запрещен.” применить Juniper SSG Config (English) Конфигурация Juniper SSG (Русский) set interface ethernet0/0 ip 192.168.1.1/24 set interface ethernet0/0 manage set interface ethernet0/0 zone trust save установить интерфейс ethernet0/0 IP-адрес 192.168.1.1/24 установить интерфейс ethernet0/0 управление установить интерфейс ethernet0/0 зона доверие сохранить set route 0.0.0.0/0 interface ethernet0/0 gateway 192.168.1.254 save установить маршрут 0.0.0.0/0 интерфейс ethernet0/0 шлюз 192.168.1.254 сохранить set admin name “admin” set admin password “securepassword” set admin auth timeout 10 save установить администратор имя “администратор” установить администратор пароль “securepassword” установить администратор аутентификация тайм-аут 10 сохранить set policy id 1 from trust to untrust any any service any permit set policy id 1 log session-init save установить политика ID 1 от доверие к недоверие любой любой служба любая разрешить установить политика ID 1 журнал начало-сессии сохранить set ssh enable set telnet disable set web-management https enable set web-management http disable save установить СШ включить установить телнет отключить установить веб-управление ХТТПС включить установить веб-управление ХТТП отключить сохранить Juniper SRX Config (English) Конфигурация Juniper SRX (Русский) configure set interfaces ge-0/0/0 unit 0 family inet address 192.168.1.1/24 set security zones security-zone trust interfaces ge-0/0/0 host-inbound-traffic system-services ping commit конфигурировать установить интерфейсы ge-0/0/0 единица 0 семейство интернет-адрес 192.168.1.1/24 установить безопасность зоны зона-безопасности доверие интерфейсы ge-0/0/0 входящий-трафик системные-сервисы пинг применить configure set routing-options static route 0.0.0.0/0 next-hop 192.168.1.254 commit конфигурировать установить параметры-маршрутизации статический маршрут 0.0.0.0/0 следующий-узел 192.168.1.254 применить configure set security policies from-zone trust to-zone untrust policy allow-http match source-address any set security policies from-zone trust to-zone untrust policy allow-http match destination-address any set security policies from-zone trust to-zone untrust policy allow-http match application junos-http set security policies from-zone trust to-zone untrust policy allow-http then permit commit конфигурировать установить безопасность политики из-зоны доверие в-зону недоверие политика разрешить-хттп сопоставить исходный-адрес любой установить безопасность политики из-зоны доверие в-зону недоверие политика разрешить-хттп сопоставить целевой-адрес любой установить безопасность политики из-зоны доверие в-зону недоверие политика разрешить-хттп сопоставить приложение junos-хттп установить безопасность политики из-зоны доверие в-зону недоверие политика разрешить-хттп затем разрешить применить configure set system root-authentication plain-text-password set system host-name “SRX-01” set system time-zone “UTC” commit конфигурировать установить система корневая-аутентификация открытый-текст-пароль установить система имя-хоста “SRX-01” установить система часовой-пояс “UTC” применить configure set system services ssh set system services web-management https commit конфигурировать установить система сервисы сш установить система сервисы веб-управление хттпс применить Cisco ASA Config (English) Конфигурация Cisco ASA (Русский) configure terminal interface GigabitEthernet0/0 ip address 192.168.1.1 255.255.255.0 nameif inside security-level 100 no shutdown exit конфигурировать терминал интерфейс ГигабитЭзернет0/0 IP-адрес 192.168.1.1 255.255.255.0 имя-интерфейса внутренняя-сеть уровень-безопасности 100 без выключения выход configure terminal route outside 0.0.0.0 0.0.0.0 192.168.1.254 exit конфигурировать терминал маршрут внешняя-сеть 0.0.0.0 0.0.0.0 192.168.1.254 выход configure terminal access-list INSIDE-TO-OUTSIDE extended permit ip any any access-group INSIDE-TO-OUTSIDE in interface inside exit конфигурировать терминал список-доступа ВНУТРЕННИЙ-К-ВНЕШНИЙ расширенный разрешить IP любой любой группа-доступа ВНУТРЕННИЙ-К-ВНЕШНИЙ вход интерфейс внутренняя-сеть выход configure terminal object network INTERNAL-NET subnet 192.168.1.0 255.255.255.0 exit конфигурировать терминал объект сеть ВНУТРЕННЯЯ-СЕТЬ подсеть 192.168.1.0 255.255.255.0 выход configure terminal nat (inside,outside) dynamic interface exit конфигурировать терминал нат (внутренняя-сеть,внешняя-сеть) динамический интерфейс выход configure terminal username admin password securepassword privilege 15 exit конфигурировать терминал имя-пользователя администратор пароль securepassword привилегия 15 выход configure terminal ssh 192.168.1.0 255.255.255.0 inside ssh timeout 10 exit конфигурировать терминал СШ 192.168.1.0 255.255.255.0 внутренняя-сеть СШ тайм-аут 10 выход configure terminal http server enable http 192.168.1.0 255.255.255.0 inside exit конфигурировать терминал ХТТП сервер включить ХТТП 192.168.1.0 255.255.255.0 внутренняя-сеть выход 次はメーカー問わず、頻出するコマンドをロシア語で表記します。

English Term Cyrillic (Russian) Translation configure конфигурировать configuration конфигурация system система network сеть security безопасность policy политика firewall брандмауэр zone зона rule правило address адрес source источник destination целевой-адрес interface интерфейс object объект group группа list список level уровень permit разрешить deny запретить action действие log журнал commit применить save сохранить timeout тайм-аут authentication аутентификация password пароль username имя-пользователя administrator (admin) администратор enable включить disable отключить session сессия access доступ always всегда trust доверие untrust недоверие protocol протокол traffic трафик service служба static статический dynamic динамический virtual виртуальный router маршрутизатор routing маршрутизация nexthop следующий-узел schedule расписание table таблица host хост management управление nat нат vpn ВПН ike ИКЕ ipsec ИПСЕК ssl ССЛ certificate сертификат encryption шифрование key ключ hash хеш phase1 фаза1 phase2 фаза2 http ХТТП https ХТТПС ftp ФТП ssh СШ telnet телнет dns ДНС ntp НТП dhcp ДХЦП smtp СМТП snmp СНМП syslog системный-журнал radius радиус ospf ОСПФ bgp БГП eigrp ЕИГРП vlan ВЛАН 次はIPSEC(VPN)用のコマンドに特化したバージョンです。

IPSec VPN Term (English) Cyrillic (Russian) Translation ipsec ИПСЕК vpn ВПН tunnel туннель phase1 фаза1 phase2 фаза2 ike (internet key exchange) ИКЕ (обмен ключами через интернет) ikev1 ИКЕv1 ikev2 ИКЕv2 sa (security association) СА (ассоциация безопасности) esp (encapsulating security payload) ЭСП (инкапсулированная нагрузка безопасности) ah (authentication header) АХ (заголовок аутентификации) pfs (perfect forward secrecy) ПФС (идеальная прямая секретность) dh-group (diffie-hellman group) группа-ДХ (группа Диффи-Хеллмана) key ключ shared key общий ключ psk (pre-shared key) ПШК (предварительно разделенный ключ) certificate сертификат hash хеш integrity целостность lifetime время жизни encryption шифрование algorithm алгоритм authentication аутентификация mode режим transport mode транспортный режим tunnel mode туннельный режим proposal предложение policy политика peer пир gateway шлюз nexthop следующий-узел route-based vpn ВПН на основе маршрутов policy-based vpn ВПН на основе политик transform-set набор-преобразований crypto map крипто-карта ike policy политика ИКЕ ipsec policy политика ИПСЕК isakmp ИСАКМП debug отладка log журнал session сессия timeout тайм-аут negotiation переговоры nat-traversal обход-НАТ dead-peer-detection обнаружение мертвого пира keepalive поддержка соединения failover переключение на резерв 今度はIPSに特化したバージョンです。

IPS Term (English) Cyrillic (Russian) Translation ips (intrusion prevention system) ИПС (система предотвращения вторжений) ids (intrusion detection system) ИДС (система обнаружения вторжений) firewall брандмауэр threat угроза alert предупреждение log журнал event событие signature сигнатура attack атака exploit эксплойт malware вредоносное ПО trojan троян worm червь botnet ботнет honeypot ловушка filter фильтр blacklist черный список whitelist белый список deep packet inspection (dpi) глубокий анализ пакетов (ГАП) heuristic analysis эвристический анализ flow-based detection обнаружение на основе потока behavior analysis поведенческий анализ rate limiting ограничение скорости packet capture захват пакетов inline mode встроенный режим tap mode режим зеркалирования policy политика rule правило severity уровень серьезности low severity низкая серьезность medium severity средняя серьезность high severity высокая серьезность critical severity критическая серьезность drop</td 今度はWAFです。

WAF Term (English) Cyrillic (Russian) Translation waf (web application firewall) ВАФ (межсетевой экран веб-приложений) firewall брандмауэр http ХТТП https ХТТПС web application веб-приложение filtering фильтрация security policy политика безопасности rule правило request запрос response ответ header заголовок payload полезная нагрузка signature сигнатура regex (regular expression) регулярное выражение match совпадение block блокировать allow разрешить deny запретить drop отбросить whitelist белый список blacklist черный список rate limit ограничение скорости traffic трафик threat угроза attack атака exploit эксплойт malware вредоносное ПО sql injection SQL-инъекция cross-site scripting (xss) межсайтовый скриптинг (XSS) cross-site request forgery (csrf) подделка межсайтовых запросов (CSRF) content security policy (csp) политика безопасности содержимого (CSP) html injection HTML-инъекция remote file inclusion (rfi) включение удаленных файлов (RFI) local file inclusion (lfi) включение локальных файлов (LFI) path traversal обход каталогов zero-day attack атака нулевого дня security headers заголовки безопасности csrf token токен CSRF session hijacking перехват сессии cookie poisoning подделка cookie brute force attack атака перебором captcha капча web scraping веб-скрейпинг bot protection защита от ботов api security безопасность API cloud waf облачный ВАФ log журнал incident response реагирование на инциденты anomaly detection обнаружение аномалий machine learning машинное обучение deep learning глубокое обучение adaptive security адаптивная безопасность そう言えば、「ルータ/SW版もあって良いですね。QosとかVoipとか、WAN回線の終端(最近のFWは自身でWAN回線を終端出来るものが殆どですが。ダイナミックルーティングも必要ですよね。

WAN Router Term (English) Cyrillic (Russian) Translation wan (wide area network) ВАН (глобальная сеть) lan (local area network) ЛАН (локальная сеть) router маршрутизатор interface интерфейс physical interface физический интерфейс logical interface логический интерфейс gigabit ethernet гигабит эзернет fast ethernet фаст эзернет serial interface последовательный интерфейс ppp (point-to-point protocol) ППП (протокол точка-точка) pppoe (ppp over ethernet) ПППоЭ (ППП по эзернету) pppoa (ppp over atm) ПППоА (ППП по АТМ) dhcp client ДХЦП клиент static ip статический IP dynamic ip динамический IP nat (network address translation) НАТ (преобразование сетевых адресов) pat (port address translation) ПАТ (преобразование адресов портов) default route маршрут по умолчанию static route статический маршрут dynamic route динамический маршрут bgp (border gateway protocol) БГП (пограничный шлюзовой протокол) ospf (open shortest path first) ОСПФ (открытый кратчайший путь в первую очередь) eigrp (enhanced interior gateway routing protocol) ЕИГРП (улучшенный внутренний шлюзовой протокол маршрутизации) mpls (multi-protocol label switching) МПЛС (много-протокольная коммутация меток) mtu (maximum transmission unit) МТУ (максимальный размер пакета) bandwidth пропускная способность latency задержка jitter джиттер qos (quality of service) КОС (качество обслуживания) priority queueing приоритетная очередь traffic shaping формирование трафика load balancing балансировка нагрузки failover аварийное переключение redundancy избыточность vrf (virtual routing and forwarding) ВРФ (виртуальная маршрутизация и пересылка) vpn (virtual private network) ВПН (виртуальная частная сеть) ipsec vpn ИПСЕК ВПН gre tunnel GRE туннель mpls vpn МПЛС ВПН l2tp vpn Л2ТП ВПН ike (internet key exchange) ИКЕ (обмен ключами через интернет) bgp peering БГП пиринг port forwarding переадресация портов firewall брандмауэр dns (domain name system) ДНС (система доменных имен) ntp (network time protocol) НТП (сетевой протокол времени) syslog системный журнал snmp (simple network management protocol) СНМП (простой протокол управления сетью) telnet телнет ssh (secure shell) СШ (безопасная оболочка) ping пинг traceroute трассировка маршрута QoS Term (English) Cyrillic (Russian) Translation qos (quality of service) КОС (качество обслуживания) bandwidth пропускная способность latency задержка jitter джиттер packet loss потеря пакетов traffic shaping формирование трафика traffic policing политика трафика rate limiting ограничение скорости priority queueing (pq) приоритетная очередь (ПQ) weighted fair queueing (wfq) взвешенное справедливое распределение очереди (ВСРО) class-based weighted fair queueing (cbwfq) взвешенное справедливое распределение очереди на основе классов (ВСРОК) low latency queueing (llq) очередь с низкой задержкой (ОЛЗ) best effort максимальное усилие class of service (cos) класс обслуживания (КОС) expedited forwarding (ef) ускоренная передача (УП) assured forwarding (af) гарантированная передача (ГП) default forwarding передача по умолчанию traffic classification классификация трафика marking маркирование diffserv (differentiated services) дифференцированные сервисы (ДиффСерв) ds field (differentiated services field) поле дифференцированных сервисов (Поле ДиффСерв) dscp (differentiated services code point)</ VoIP Term (English) Cyrillic (Russian) Translation voip (voice over ip) ВоИП (голос по IP) sip (session initiation protocol) СИП (протокол инициации сеанса) h.323 H.323 rtp (real-time transport protocol) РТП (протокол транспортировки в реальном времени) rtcp (real-time transport control protocol) РТКП (протокол управления транспортом в реальном времени) codecs кодеки g.711 G.711 g.722 G.722 g.729 G.729 opust Опус jitter джиттер latency задержка packet loss потеря пакетов echo cancellation подавление эха dtmf (dual-tone multi-frequency) ДТМФ (двухтональная многочастотная сигнализация) softphone софтфон hardphone аппаратный телефон ip phone IP-телефон pbx (private branch exchange) АТС (автоматическая телефонная станция) ip pbx IP-АТС sip trunk СИП-транк analog gateway аналоговый шлюз voip gateway VoIP-шлюз fxo (foreign exchange office) FXO (внешний офисный интерфейс) fsi (foreign subscriber interface) FSI (внешний интерфейс абонента) qos (quality of service) КОС (качество обслуживания) voice priority приоритет голоса traffic shaping формирование трафика call routing маршрутизация вызовов dial plan план набора e.164 E.164 caller id определитель номера call forwarding переадресация вызовов call transfer перевод вызова call waiting ожидание вызова call recording запись звонков conference call конференц-связь ivr (interactive voice response) ИВР (интерактивное голосовое меню) voicemail голосовая почта sip registration СИП-регистрация sip proxy СИП-прокси stun (session traversal utilities for nat) STUN (утилиты для обхода NAT) turn (traversal using relays around nat) TURN (трансляция через ретрансляторы NAT) ice (interactive connectivity establishment) ICE (установление интерактивной связи) webrtc WebRTC nat traversal обход NAT sip security СИП-безопасность tls (transport layer security) ТЛС (безопасность транспортного уровня) sip encryption СИП-шифрование srflx (server reflexive address) SRFLX (серверный рефлексивный адрес) media relay медиа ретрансляция dtls (datagram transport layer security) DTLS (безопасность транспортного уровня для датаграмм) voice compression сжатие голоса mos (mean opinion score) МОС (средняя оценка качества) Dynamic Routing Term (English) Cyrillic (Russian) Translation routing маршрутизация dynamic routing динамическая маршрутизация static routing статическая маршрутизация routing protocol протокол маршрутизации route маршрут default route маршрут по умолчанию static route статический маршрут dynamic route динамический маршрут next hop следующий-узел gateway шлюз autonomous system (as) автономная система (АС) routing table таблица маршрутизации forwarding table таблица пересылки advertisement объявление маршрута convergence сходимость route update обновление маршрута redistribution перераспределение маршрутов distance vector protocol протокол дистанционно-векторной маршрутизации link state protocol протокол маршрутизации на основе состояния канала path vector protocol протокол маршрутизации на основе векторного пути bgp (border gateway protocol) БГП (пограничный шлюзовой протокол) ospf (open shortest path first) ОСПФ (открытый кратчайший путь в первую очередь) eigrp (enhanced interior gateway routing protocol) ЕИГРП (улучшенный внутренний шлюзовой протокол маршрутизации) rip (routing information protocol) РИП (протокол информационной маршрутизации) mpls (multi-protocol label switching) МПЛС (много-протокольная коммутация меток) isis (intermediate system to intermediate system) ИС-ИС (система промежуточных систем) bgp peer БГП пир ibgp (internal bgp) ИБГП (внутренний БГП) ebgp (external bgp) ЭБГП (внешний БГП) as path путь автономных систем route reflector отражатель маршрутов med (multi-exit discriminator) МЕД (дискриминатор множественного выхода) local preference локальное предпочтение router id идентификатор маршрутизатора area область ospf neighbor сосед OSPF lsa (link-state advertisement) LSA (объявление состояния канала) cost стоимость маршрута route summarization суммаризация маршрутов equal-cost multipath (ecmp) ECMP (маршрутизация с равной стоимостью) load balancing балансировка нагрузки metric метрика administrative distance административное расстояние prefix list список префиксов access control list (acl) список контроля доступа (СКД) route filter фильтр маршрутов policy-based routing маршрутизация на основе политик mpls ldp (label distribution protocol) МПЛС LDP (протокол распределения меток) mpls rsvp-te (resource reservation protocol – traffic engineering) МПЛС RSVP-TE (протокол резервирования ресурсов – инженерия трафика) gre tunnel GRE туннель bgp community БГП сообщество route aggregation агрегация маршрутов stub area ограниченная область not-so-stubby area (nssa) не совсем ограниченная область (NSSA) L2/L3 Switch Term (English) Cyrillic (Russian) Translation switch коммутатор layer 2 switch коммутатор уровня 2 layer 3 switch коммутатор уровня 3 port порт interface интерфейс physical interface физический интерфейс logical interface логический интерфейс ethernet эзернет gigabit ethernet гигабит эзернет fast ethernet фаст эзернет uplink аплинк downlink даунлинк trunk port транковый порт access port доступный порт vlan (virtual lan) ВЛАН (виртуальная локальная сеть) native vlan основной ВЛАН management vlan управляющий ВЛАН inter-vlan routing маршрутизация между ВЛАН spanning tree protocol (stp) протокол spanning tree (STP) rapid spanning tree protocol (rstp) быстрый протокол spanning tree (RSTP) multiple spanning tree protocol (mstp) множественный протокол spanning tree (MSTP) portfast быстрый порт root bridge корневой мост bpdu (bridge protocol data unit) BPDU (блок данных протокола моста) bpdu guard защита BPDU mac address МАС-адрес mac address table таблица МАС-адресов aging time время устаревания storm control контроль штормов port security безопасность порта sticky mac закрепленный MAC dhcp snooping прослушивание DHCP arp inspection проверка ARP dynamic arp inspection (dai) динамическая проверка ARP (DAI) ip source guard защита источника IP layer 3 interface интерфейс уровня 3 switch virtual interface (svi) виртуальный интерфейс коммутатора (SVI) routing маршрутизация static routing статическая маршрутизация dynamic routing динамическая маршрутизация ospf (open shortest path first) ОСПФ (открытый кратчайший путь в первую очередь) bgp (border gateway protocol) БГП (пограничный шлюзовой протокол) eigrp (enhanced interior gateway routing protocol) ЕИГРП (улучшенный внутренний шлюзовой протокол маршрутизации) route-map карта маршрутов acl (access control list) СКД (список контроля доступа) multicast мультикаст igmp (internet group management protocol) IGMP (протокол управления интернет-группами) mlag (multi-chassis link aggregation) MLAG (агрегация каналов нескольких шасси) link aggregation агрегация каналов lag (link aggregation group) группа агрегации каналов (LAG) lacp (link aggregation control protocol) LACP (протокол управления агрегацией каналов) etherchannel EtherChannel vrrp (virtual router redundancy protocol) VRRP (протокол резервирования виртуального маршрутизатора) hsrp (hot standby router protocol) HSRP (протокол горячего резервирования маршрутизатора) glbp (gateway load balancing protocol) GLBP (протокол балансировки нагрузки шлюза) <t

Load Balancer Term (English) Cyrillic (Russian) Translation load balancer балансировщик нагрузки server сервер backend server сервер бэкенда frontend фронтенд virtual server виртуальный сервер real server реальный сервер node узел pool пул virtual ip (vip) виртуальный IP (VIP) listener слушатель session persistence сохранение сеанса sticky session привязка сеанса algorithm алгоритм round robin циклическое распределение least connections наименьшее количество подключений least response time наименьшее время отклика weighted round robin взвешенное циклическое распределение weighted least connections взвешенное наименьшее количество подключений dynamic weight динамический вес hashing хеширование source ip hashing хеширование по исходному IP url hashing хеширование по URL tcp load balancing балансировка TCP udp load balancing балансировка UDP http load balancing балансировка HTTP https load balancing балансировка HTTPS layer 4 load balancing балансировка на уровне 4 layer 7 load balancing балансировка на уровне 7 application-aware load balancing балансировка с учетом приложения ssl termination завершение SSL ssl offloading разгрузка SSL tls termination завершение TLS tls offloading разгрузка TLS health check проверка состояния probe зонд monitor монитор active monitoring активный мониторинг passive monitoring пассивный мониторинг failover аварийное переключение redundancy избыточность high availability (ha) высокая доступность (HA) glbp (gateway load balancing protocol) GLBP (протокол балансировки нагрузки шлюза) vrrp (virtual router redundancy protocol) VRRP (протокол резервирования виртуального маршрутизатора) hsrp (hot standby router protocol) Load Balancer Term (English) Cyrillic (Russian) Translation load balancer балансировщик нагрузки server сервер backend server сервер бэкенда frontend фронтенд virtual server виртуальный сервер real server реальный сервер node узел pool пул virtual ip (vip) виртуальный IP (VIP) listener слушатель session persistence сохранение сеанса sticky session привязка сеанса algorithm алгоритм round robin циклическое распределение least connections наименьшее количество подключений least response time наименьшее время отклика weighted round robin взвешенное циклическое распределение weighted least connections взвешенное наименьшее количество подключений dynamic weight динамический вес hashing хеширование source ip hashing хеширование по исходному IP url hashing хеширование по URL tcp load balancing балансировка TCP udp load balancing балансировка UDP http load balancing балансировка HTTP https load balancing балансировка HTTPS layer 4 load balancing балансировка на уровне 4 layer 7 load balancing балансировка на уровне 7 application-aware load balancing балансировка с учетом приложения ssl termination завершение SSL ssl offloading разгрузка SSL tls termination завершение TLS tls offloading разгрузка TLS health check проверка состояния probe зонд monitor монитор active monitoring активный мониторинг passive monitoring пассивный мониторинг failover аварийное переключение redundancy избыточность high availability (ha) высокая доступность (HA) glbp (gateway load balancing protocol) GLBP (протокол балансировки нагрузки шлюза) vrrp (virtual router redundancy protocol) VRRP (протокол резервирования виртуального маршрутизатора) hsrp (hot standby router protocol) HSRP (протокол горячего резервирования маршрутизатора) dns load balancing балансировка нагрузки DNS global server load balancing (gslb) глобальная балансировка нагрузки серверов (GSLB) content switching переключение контента application firewall брандмауэр приложения waf (web application firewall) ВАФ (межсетевой экран веб-приложений) ddos protection защита от DDoS api gateway шлюз API edge load balancing балансировка нагрузки на границе сети Wireless LAN Term (English) Cyrillic (Russian) Translation wireless lan (wlan) беспроводная локальная сеть (WLAN) access point (ap) точка доступа (АП) wireless controller беспроводной контроллер client device клиентское устройство ssid (service set identifier) SSID (идентификатор набора услуг) bssid (basic service set identifier) BSSID (идентификатор базового набора услуг) essid (extended service set identifier) ESSID (идентификатор расширенного набора услуг) frequency частота 2.4 ghz 2.4 ГГц 5 ghz 5 ГГц 6 ghz 6 ГГц dual-band двухдиапазонный tri-band трехдиапазонный channel канал channel width ширина канала rf (radio frequency) РЧ (радиочастота) signal strength уровень сигнала rssi (received signal strength indicator) RSSI (индикатор уровня полученного сигнала) snr (signal-to-noise ratio) СОШ (отношение сигнал/шум) interference помехи antenna антенна omnidirectional antenna всенаправленная антенна directional antenna направленная антенна beamforming формирование луча mu-mimo (multi-user multiple input multiple output) MU-MIMO (многоабонентский MIMO) su-mimo (single-user mimo) SU-MIMO (одноабонентский MIMO) ofdm (orthogonal frequency division multiplexing) OFDM (ортогональное частотное мультиплексирование) channel bonding объединение каналов wifi 4 (802.11n) Wi-Fi 4 (802.11n) wifi 5 (802.11ac) Wi-Fi 5 (802.11ac) wifi 6 (802.11ax) Wi-Fi 6 (802.11ax) wifi 6e Wi-Fi 6E wifi 7 Wi-Fi 7 roaming роуминг fast roaming быстрый роуминг 802.11r (fast transition) 802.11r (быстрое переключение) 802.11k (radio resource management) 802.11k (управление радиоресурсами) 802.11v (network-assisted roaming) 802.11v (сетевой роуминг) security безопасность wpa2 (wifi protected access 2) WPA2 (защищенный доступ Wi-Fi 2) wpa3 WPA3 802.1x authentication аутентификация 802.1X radius server сервер RADIUS mac filtering фильтрация по MAC-адресу guest network гостевая сеть captive portal портал аутентификации dhcp (dynamic host configuration protocol) DHCP (протокол динамической настройки узлов) vlan tagging тегирование VLAN power over ethernet (poe) PoE (питание через Ethernet) mesh network ячеистая сеть wireless backhaul беспроводной магистральный канал controller-based ap АП с контроллером standalone ap автономный АП cloud-managed ap облачный управляемый АП site survey обследование сети wifi analytics Wi-Fi аналитика さて今度は表の左右入れ替え版です。

Команда (Russian) Command (English) конфигурировать configure конфигурация configuration интерфейс interface установить IP-адрес set IP address шлюз gateway подсеть subnet маршрутизация routing статический маршрут static route динамический маршрут dynamic route список контроля доступа (СКД) access control list (ACL) маршрутизация на основе политик policy-based routing брандмауэр firewall правило брандмауэра firewall rule разрешить permit запретить deny журнал log безопасность security политика безопасности security policy виртуальная частная сеть (ВПН) virtual private network (VPN) ИПСЕК ВПН IPSec VPN СИП SIP ТЛС TLS завершение SSL SSL termination разгрузка SSL SSL offloading разгрузка TLS TLS offloading балансировка нагрузки load balancing маршрутизатор router коммутатор switch точка доступа (АП) access point (AP) беспроводная сеть wireless network идентификатор SSID SSID прослушивание DHCP DHCP snooping проверка ARP ARP inspection безопасность порта port security виртуальный маршрутизатор virtual router питание через Ethernet (PoE) power over ethernet (PoE) высокая доступность (HA) high availability (HA) аварийное переключение failover избыточность redundancy группа агрегации каналов (LAG) link aggregation group (LAG) управляемый коммутатор managed switch неуправляемый коммутатор unmanaged switch балансировка трафика traffic balancing время жизни lifetime шифрование encryption настройка маршрута route configuration контроль пропускной способности bandwidth control отношение сигнал/шум (СОШ) signal-to-noise ratio (SNR) качество обслуживания (КОС) quality of service (QoS) быстрый роуминг fast roaming анализ сети network analysis управление сетью network management автоматическая маршрутизация automatic routing обнаружение неисправностей troubleshooting трассировка маршрута traceroute пинг ping журнал событий event log мониторинг сети network monitoring резервное копирование конфигурации configuration backup обновление прошивки firmware update 次はロシア語圏内の製品を自由主義圏内の製品にリプレースする事を意識したタグです。GPT4に生成して貰ったコードがHTML形式だったのでそのままペーストして居ます。実際にGoogle等で検索してHitするかどうかは未検証です。

🔄 Upgrade Your Security & Network Solutions🔄 Обновите ваши решения в области безопасности и сетей

🌍 Are you still using security and network products from the Russian market? With recent global developments, it’s time to replace them with trusted solutions from the free world.

🌍 Вы все еще используете продукты безопасности и сетевые решения из России? В связи с текущими мировыми событиями настало время заменить их проверенными решениями из свободного мира.

✔ Recommended Replacements

✔ Рекомендуемые замены

Russian Product (Россия) Recommended Replacement (Замена) Kaspersky Security Fortinet / Palo Alto / Cisco Security Dr.Web Trend Micro / ESET / Sophos Infotecs ViPNet IPSec VPN (Cisco, Fortinet, Palo Alto) Elvis Telecom Avaya / Cisco VoIP Solutions Rostelecom Firewall Check Point / Juniper SRX Huawei Switches (used in Russia) Cisco Catalyst / Aruba / Juniper EX Russian-made IDS/IPS Snort / Suricata / FortiGate IPS 🔍 Why Make the Switch?

🔍 Почему стоит сменить?

- ✅ Global Compliance – Meet international security standards.

- ✅ Better Support – Reliable support from global vendors.

- ✅ Advanced Features – AI-driven security and network performance.

- ✅ Глобальное соответствие – Соответствие международным стандартам безопасности.

- ✅ Лучшая поддержка – Надежная поддержка от мировых производителей.

- ✅ Расширенные функции – Искусственный интеллект в области сетевой безопасности.

🚀 Upgrade your security today and stay ahead!

🚀 Обновите свою безопасность уже сегодня!

-

ロシア語のNW/SC用語の辞書コーナー

-前文-

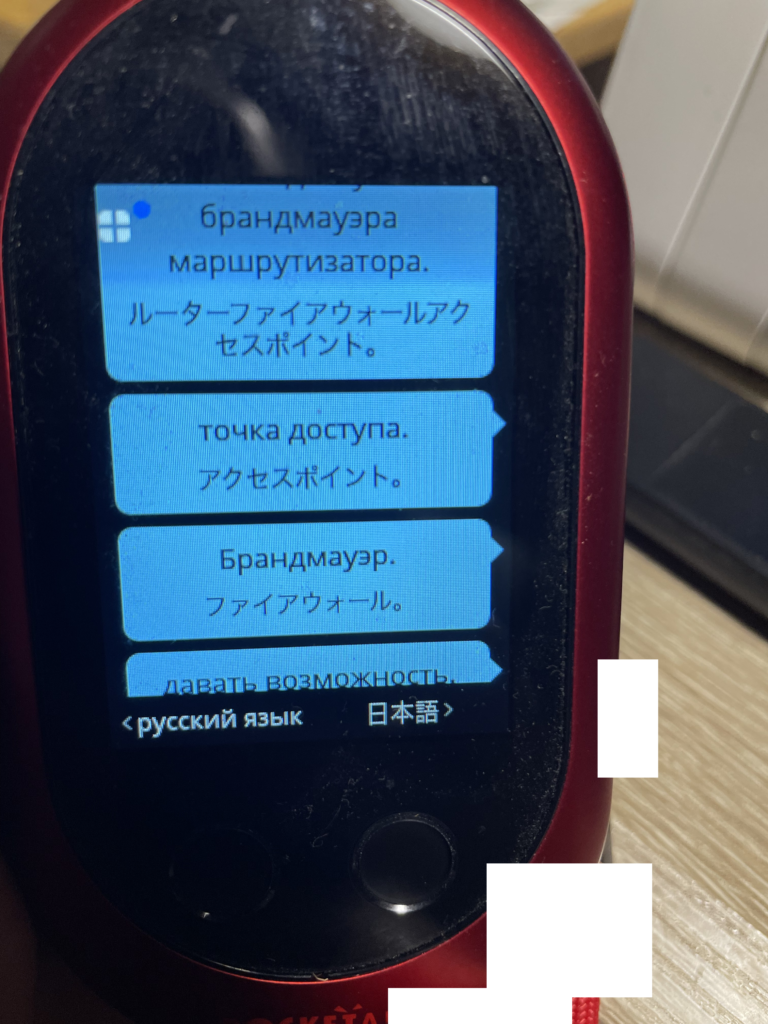

ロシア語モードのある機械のGUIの画面から NWやSCエンジニアにとって「馴染みの深い言葉」を拾い上げ、辞書として使用して行こうと思っています。

※GPT4で合成した音声を再生させることを計画中です。

ロシア、戦争に負けるかどうか分かりませんけど、もしも負ければNWやSCは西側の製品への大規模なリプレース需要が発生すると思うんです。ウクライナが完全に西側陣営に仲間入りする場合も同様です。

つまり現行機器の設定の移植=吸い出しスキルを持って居ると有利になるかと。

ただ、西側の製品に切り替わってもUIはスラブ系自然言語になりそうに思います。

だって戦闘機パイロットすら英語使えないらしいですから。

(とは言えキリル文字は「全角」の様ですのでCLIなら英語が使えるかも知れません)

イスラエルの製品にはスラブ系自然言語のUIを持つものがあるとイスラエルの某メーカから聞いて居ます。(高価なモデルらしいですが)、台湾の某メーカは旧共産圏の実績が多いのでもしかしたら、、と思っています(現在メールで問い合わせ中。しかし「買う側の英語」はテキトーで済むので気楽ですね。自社のやり取りの場合はGPT4任せです。自分で痛い目見れば良いだけですし。

「売る側の英語」はすごく難しいらしいです。教養とか品格とか相当に要求されるらしいですね。)

色々便利なツールが沢山出て来たので勉強の意欲を削がれて居ます。でも逆に「道具無しで出来る人」が貴重になる??皆が電動工具を使っている時に、自分だけ手回しドリル使ってるのと同じ?

※技術者同士のざっくばらんな会話ならこのツール(ポケトーク)で充分な気も。

ロシア語で書かれたITセキュリティの書籍を3冊入手したのでスキャンした後、GPT4に読ませてみようと考えていますが、子育て最優先のため自炊屋さんのある秋葉原に行く機会が掴めずに居ます。。

-本文-

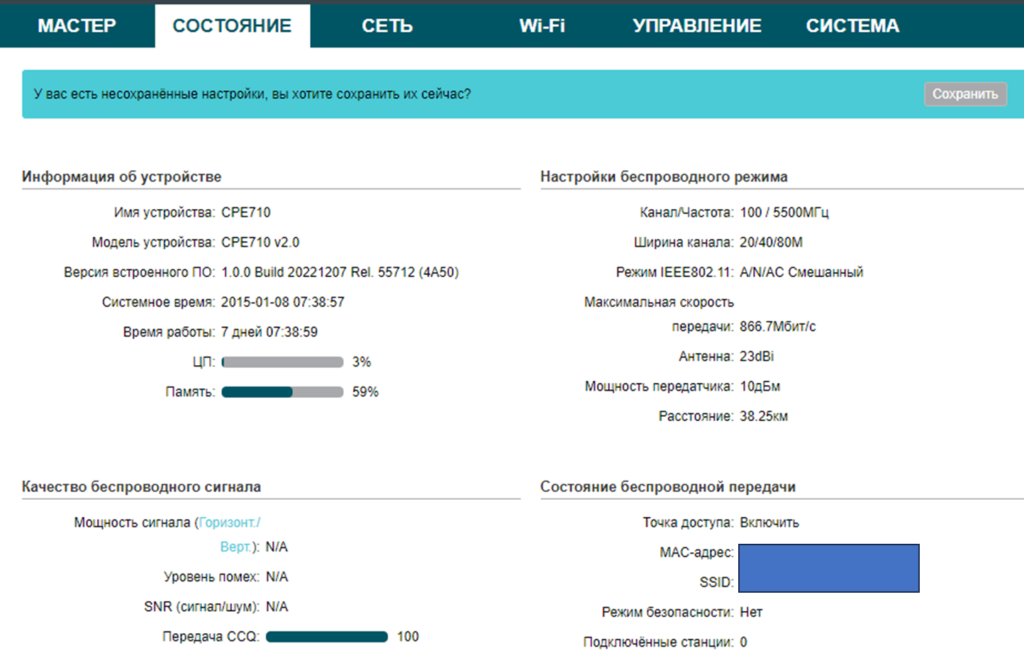

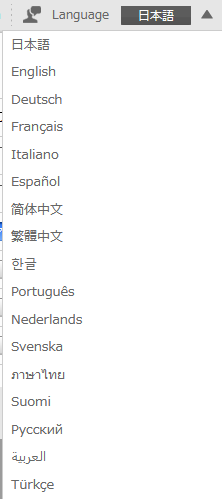

Tplink社のCPE710と言うAP(パラボラ型のAP)のGUIをロシア語モードにしてみました。

全く分からない。。

そもそも「ロシア語モードのGUIを持つ機器を触れるようになるのは嬉しいのか否か」も分からない。。

ひとまず、英語モードにする手順を載せておきます。

これで、「ロシア語モードの機械に出くわしたとき、

とりあえず英語モードに切り替える」スキルには成る??そしてそれさえ出来れば問題解決?

СИСТЕМА → Язык → English

※それぞれ意味は下記。

СИСТЕМА → SYSTEM

Язык → Language

で、最後に

Применить

→Applyと言う意味。一番怖い単語かも。

→黒ひげ危機一髪的なゲームを作ったら売れますかね?

タイトルは「ロシア語のGUIで押しちゃいけないボタンを避ける」今弄ってる機械はAPとルータの機能くらいしか無いので良い情報は取れ無さそう(英語モードで動かしている機械をブラウザでロシア語に変換して貰う手もあるとは思いつつ)ですが、ひとまず下記くらいは役に立つかも。

冗長用に2台買ってあるのでそれぞれを英語とロシア語で使うと辞書として用を為すかも。

■ヤバそうな奴からテキトーに列挙します。何て言うか、GUIって怖いですね。。。こんなヤバいコマンドが最上の階層にあるなんて。。

—

Возврат к заводским настройкам

→ Return to factory settings

Возврат к заводским настройкам

→ Reset to factory settings

※違いが分からない。。ただ、「к」と言うのは英語で言う所の「to」らしい。

Сброс

→ Reset

※コレもResetなのか。。

Перезагрузить устройство

→ Reboot device

Пере загрузка

→ Reloading

※この2語は超危険ですね。。

Обновление встроенного ПО

→ Firmware Update

※これも、ボタン押した途端YES/NO訊かれないまま、もしくはロシア語のYES/NOが分からないままテキトーにボタン押しちゃったら。。。

■下記の辺も大事かなと。

Показать

→ Show

Включить

→ Enable

■反意語が載ってなかったのでGPT4に訊いてみました。

Отключить

→ Disable

■次は「ログイン時に手間取ると笑われそうなもの」

Язык

→ Language

Русский

→ ロシア語

Текущее имя пользователя

→ Current User Name:

Текущий пароль

→ Current Password

Новое имя пользователя

→ New User Name

Новый пароль

→ New Password

Подтвердить новый пароль

→ Confirm New Password

■次は知ってて安心、的な。

—

Резервная копия

→ Backup copy

Резервная копия

→ Backup

Загрузить настройки

→ Load settings

МАСТЕР

→ QUICK SETUP

Клиент

→ Client

Точка доступа

→ Access Point

Точка доступа с маршрутизатором

→ AP Router

※上記2者の違いから、ルータは「маршрутизатором」と思われる。

※気になる事が有ったのでGPT4に質問。

Точка доступа с маршрутизаторомのうち、с маршрутизаторомの冒頭にあるсは何を意味しますか

回答:

「с маршрутизатором」での「с」はロシア語で「with」を意味する前置詞です。従って、「Точка доступа с маршрутизатором」は英語で「Access point with a router」という意味になります。この文脈で、「с」は「マルシュルーティゼーター(ルーター)を備えた」という関係を示しています。

質問:Точка доступа с маршрутизаторомの発音をカタカナで表記してください

回答:「Точка доступа с маршрутизатором」の発音はカタカナで以下のように表記できます

トーチカ・ドーストゥプァ・ス・マルシュルーティゼータム

質問:アクセスポイント はロシアでどう発音しますか。カタカナで表記してください。

回答:ロシア語で「アクセスポイント」は「точка доступа」と表現されます。このフレーズの発音はカタカナで「トーチカ・ドーストゥプァ」と表記されます。

■本題に戻ります。

レガシFWで一番気になるのは下記のあたりかと。(GUI画面の貼付は省略します。)

Контроль доступа → Access Control

Включить → Enable

фильтрации Политика → Filtering Policy

Добавить → Add

Изменить → Modify / Edit

Удалить → Delete

Протокол → Protocol

IP-адрес шлюза → Host IP Address(おそらくは送信元。後日検証して確認します。)

Целевой IP-адрес → Target IP Address(おそらくは宛先。後日検証して確認します。)Порт назначения → Destination Port.

Дней недели → Days of the Week.

Время → Time.下記は「暗黙のDeny」の指定かと。

Разрешить пакетам, указанным в политике контроля доступа, проходить через маршрутизатор

→Allow packets specified in the access control policy to pass through the router.

Запретить пакетам, указанным в какой-либо включённой политике контроля доступа, проходить через маршрутизатор

→ Prohibit packets specified in any enabled access control policy from passing through the router.

■基本的な用語も見つけたので載せておきます。

СЕТЬ

→ NETWORK

Статический

→ Static

Привязка IP- и MAC-адресов

→ IP & MAC Binding

Интерфейс управляющего VLAN

→ Management VLAN

Системный журнал

→ System Log

Веб-сервер

→ Web Server

SSH-сервер

→ SSH Server

Агент SNMP

→ SNMP Agent

Поставщик услуг

→ Service Provider

Имя пользователя

→ Dynamic DNS今回、Wi-Fiを扱っているため、そのあたりGPT4に訊いてみました。

※生成AIなので鵜呑みにはできませんが。 質問を 日本語⇔ロシア語で双方向に翻訳して貰いながらDuckDuckGo等で検索すると良いのかも知れません。

※下記の質問は許可されている周波数が日本と違っていたら、現地ではWi-Fiアナライザーが

使用できないかもと言う懸念に基づいて居ます。(いくつか持って居るうちの1つはウクライナ製だったりします。)

質問:Wi-Fiについて、日本国内とロシア国内で使用できる周波数に違いはありますか

回答:

→詳しくはWebで

との事。あっそう。

で、2台の間で別のチャンネルを使い分けているのが気になったので、両者間の通信を(間に挟んであるSWのミラーポートで)確認してみる事にしました。

・・・嫌な発見があったので別スレッドで報告します。(どこかのGIPと勝手に通信している。→管理IPをデフォルトから書き換えたら新しい通信は起こらなくなりました。まだ1週間しか観察して居ませんが。書き換えたのはプライベートIPなのに謎。)

ロシア語の記事に戻ります。

下記、だらだらとGPT4との会話(なるべく短く=なるべく回答のみ)を列挙して行きます。

回答:下記の3つのロシア語の日本語訳は以下の通りです。

Возврат: 返品または返却

заводским: 工場の

настройкам: 設定

これらの言葉は一緒に「工場出荷時の設定に戻す」という意味になります。

質問:ским と言う単語はどんな意味ですか

回答:

「ским」という単語自体はロシア語で独立した意味を持つ単語ではありません。これは、ロシア語の形容詞や過去分詞の性や数によって変化する接尾語の一部である可能性が高いです。

例えば、「заводским」の場合、「завод」は「工場」を意味し、「-ским」は男性形単数与格の形容詞の接尾語で、「工場の」という意味になります。

したがって、「ским」自体には独立した意味はなく、他の単語と組み合わせて使われる形態素(単語を形成する最小の意味単位)の一部と考えられます。

回答:

これらのロシア語の単語の発音をカタカナで表記すると以下のようになります。

завод: ザヴォート

заводским: ザヴォーツキム

ロシア語の発音は話者によって若干異なることがあるため、これらの表記は一般的なガイドラインとしてご参照ください

回答:

「Возврат к заводским настройкам」の発音をカタカナで表記すると、以下のようになります。Возврат: ヴォズヴラート

к: ク

заводским: ザヴォーツキム

настройкам: ナストロイカム

したがって、全体のフレーズ「Возврат к заводским настройкам」のカタカナ表記は

ヴォズヴラート ク ザヴォーツキム ナストロイカム となります。

回答:これらのロシア語のフレーズのカタカナによる発音は以下の通りです

テクシチェー イーミャ ポリザヴァーテリャ

Current User Name

Текущее имя пользователя

テクシチイ パロリ

Current Password

Текущий пароль

ノヴァイェ イーミャ ポリザヴァーテリャ

New User Name

Новое имя пользователя

ノーヴィイ パロリ

New Password

Новый пароль回答:下記の3つのロシア語の単語の意味は以下の通りです。

Текущее: 現在の、進行中の

имя: 名前

пользователя: ユーザーの、使用者の

ここで疑問。「「к」と言うのは英語で言う所の「to」らしい。ではto不定詞にあたるロシア語はどんなだろう。

回答:

ロシア語において、英語の “to” 不定詞に相当する概念は、動詞の不定形(инфинитив)によって表されます。

ロシア語の不定形は、動詞の基本形であり、多くの場合、動詞によって終わりが異なりますが、”to” に相当する特定の前置詞は用いません。

不定形は、動詞の目的や意図、可能性などを表すために使用されます。

例えば:

Читать (читать) — “to read” (読むために)

Писать (писать) — “to write” (書くために)

Говорить (говорить) — “to speak” (話すために)

ロシア語では、これらの不定形は動詞の意図や目的を示すためにそのまま使用され、英語の “to” と同様に、ある行為や動作を行う意図を示すのに使われます。

しかし、英語の “to” とは異なり、ロシア語の不定形自体には “to” に直接対応する前置詞は含まれません。

なんか原形のまんまで良いみたいですね。なお、GPT4に依るとスペイン語、フランス語、イタリア語の何れにもto不定詞にあたる言葉は無い模様です。ドイツ語は下記。

ドイツ語では、不定詞は動詞の末尾に “zu” をつけることで形成されますが、”zu” は動詞の前ではなく、分離可能な接頭辞がある場合はその接頭辞と基本形の間に置かれます。

例:

essen(食べる)→ zu essen(食べるために)

sprechen(話す)→ zu sprechen(話すために)

英語で言う所の原形とロシア語の不定形の違いについても訊いてみました。

ロシア語の不定型(инфинитив)は、動詞の基本形であり、動詞の意味を示すが、時制、人称、数を示さない形です。ロシア語の不定型は、文中で様々な役割を果たすことができます。例えば、主語や目的語として使われることがありますし、別の動詞の目的を表すためにも使われます。不定型は、特定の動詞や表現に続いて使われることが多く、意図、能力、願望などを表すのに役立ちます。

ロシア語の不定型の形成は、ほとんどの場合、動詞の語幹に接尾辞「-ть」または「-ти」を加えることで行われます。しかし、このルールには例外があり、不規則な変化をする動詞もいくつか存在します。不定型の使用は、ロシア語を学ぶ上で非常に重要な部分であり、文法や意味の理解を深めるのに役立ちます。

・・・もしかして、英語で言う所の、三単現を使って名詞節と副詞節を区別する=長文読解テクニックと同じ?問答を続けました。

英語の長文読解において三単現の規則を使って副詞節と名詞節を区別するテクニックと、ロシア語の動詞の語幹に接尾辞「-ть」または「-ти」を加えることは、言語学習における異なる文法的概念に関連するものですが、両者は根本的に異なるプロセスを表しています。それぞれの言語の文法の理解を深めるために役立つテクニックや規則ですが、その適用と目的は異なります。英語における三単現の規則と副詞節と名詞節の区別

英語の三単現の規則は、現在時制で三人称単数の主語に対応する動詞の形を変化させる規則です(例: he/she/it walks)。この規則は、主に動詞の形を識別するのに役立ちます。

副詞節と名詞節を区別する際、文の構造や接続詞の種類、節が文中で果たす役割(例えば、時間、理由、目的を示すか、あるいは主語や目的語を提供するか)に注目します。このテクニックは、文の意味を正確に理解するために、節の種類や関係を識別するのに役立ちます。

ロシア語における動詞の不定型形成

ロシア語で不定型を形成するプロセスは、動詞の基本的な意味を保持しながら、それを時制や人称から独立させる方法です。このプロセスは、動詞を他の文法的構造(例えば、必要性や能力を表す構造)に組み込む際に重要です。

類似点と相違点

類似点としては、両方とも文法的構造を理解し、言語の流暢さを向上させるための基本的な知識を提供する点が挙げられます。しかし、英語の三単現の規則と副詞節と名詞節の区別は、文の構造と意味の理解に焦点を当てているのに対し、ロシア語の不定型形成は動詞の形態学的な変化に関連しています。

したがって、これらのテクニックは似ているように見えるかもしれませんが、実際には異なる言語学習の側面に焦点を当てており、それぞれが独自の文脈で重要な役割を果たします。言語学習では、これらのような文法的な概念を理解し区別する能力が、読解力や流暢さの向上に役立ちます。

良く考えたらアレでした。(AIの書いた文章と人間の書いた文章の区別をつきやすくするため、人間の書いた方はざっくばらんな文体にしてあります)具体例を訊いて居ませんでした。

ロシア語の不定型形成に関連する動詞の例をいくつか挙げます。これらの例は、動詞の語幹に「-ть」または「-ти」の接尾辞を加えることで不定型が形成されることを示しています。- говорить (govorit’) – 話す

- читать (chitat’) – 読む

- писать (pisat’) – 書く

- любить (lyubit’) – 愛する

- видеть (videt’) – 見る

- слышать (slyshat’) – 聞く

- идти (idti) – 行く(この例のように、一部の動詞は不規則な変化をすることもあります)

- есть (est’) – 食べる

- пить (pit’) – 飲む

- делать (delat’) – する

これらの動詞は、ロシア語で非常に一般的であり、日常会話や文学で頻繁に使用されます。不定型の形は、文中でさまざまな機能を果たし、特に動詞の目的や意図を表現するのに重要です。

淀川長治さんの独特な話し方で、

淀川長治さんの独特な話し方で、「今日のロシア語講座はここまでです」という文章を作成するのは楽しい試みですね。淀川さんの特徴である、優しさや穏やかさ、そして映画への深い愛情を感じさせる表現を取り入れつつ、ロシア語講座というテーマに沿ってみます。

ああ、映画のように奥深い言語、ロシア語。その複雑な文法に、まるで名作映画のプロットを解き明かすかのように挑む毎日。しかし、時には幕を閉じ、心に溜まった思索を巡らせる時間も必要です。そう、まるで映画館の照明がゆっくりと明るくなる瞬間のように。

今日は、このひとときの旅を終えましょう。ロシア語の講座、今日の部分はここまでです。しかし、ご心配なく。物語はまだ終わりではありません。我々の冒険は続きます。次回の講座で、また新たな章を一緒に開きましょう。

あなたの心に、ロシア語が美しいメロディとなって響きわたることを願っています。それでは、またお会いしましょう。さようなら、また次回。

キリル文字を含むURLのフィルタリングについて

Fortigateの多機能っぷりを紹介するスレッドで触れるべき内容かも知れません。

このスレッドとどちらに載せるべきか検討中です。英語アルファベット順にソートした辞書

Aで始まる単語

Access Point ⇒ Точка доступаAP Router ⇒ Точка доступа с маршрутизатором

Bで始まる単語

Backup ⇒ Резервная копияBackup copy ⇒ Резервная копия

Cで始まる単語

Client ⇒ КлиентConfirm New Password ⇒ Подтвердить новый пароль

Current Password ⇒ Текущий пароль

Current User Name: ⇒ Текущее имя пользователя

Dで始まる単語

Disable ⇒ ОтключитьDynamic DNS ⇒ Имя пользователя

Eで始まる単語

Enable ⇒ Включить

Fで始まる単語

Firmware Update ⇒ Обновление встроенного ПО

Iで始まる単語

IP & MAC Binding ⇒ Привязка IP- и MAC-адресов

Lで始まる単語

Language ⇒ ЯзыкLoad settings ⇒ Загрузить настройки

Mで始まる単語

Management VLAN ⇒ Интерфейс управляющего VLAN

Nで始まる単語

NETWORK ⇒ СЕТЬNew Password ⇒ Новый пароль

New User Name ⇒ Новое имя пользователя

Pで始まる単語

Password ⇒ пароль

Qで始まる単語

QUICK SETUP ⇒ МАСТЕР

Rで始まる単語

Reboot device ⇒ Перезагрузить устройствоReloading ⇒ Пере загрузка

Reset ⇒ Сброс

Reset to factory settings ⇒ Возврат к заводским настройкам

Return to factory settings ⇒ Возврат к заводским настройкам

Router ⇒ маршрутизатором

Sで始まる単語

Service Provider ⇒ Поставщик услугShow ⇒ Показать

SNMP Agent ⇒ Агент SNMP

SSH Server ⇒ SSH-сервер

Static ⇒ Статический

System Log ⇒ Системный журнал

Uで始まる単語

User Name ⇒ льзователя

Wで始まる単語

Web Server ⇒ Веб-сервер

日本語

ロシア語 ⇒ Русскийずいぶん前に買ったバッファローのNASが。。

ロシア語使えそう、、

-続く-

MailTo:kowatanabe001@g-i-t.jp -

キリル文字を使用する地域で使用されているFireWallやUTMで、CLIを使用する製品があると仮定します。有り得るコマンドを想像してください。

と、GPT4に訊いてみました。

ところで、現在ロシア製機器の実機を探している最中ですが、日本国内で入手するにはイリーガルかなと思われるので、自由主義陣営を好んでいる可能性の高いロシア人の方々へのコネクション作成のため活動中です。(お嬢さん(みのもんた風ボキャブラリー)達にお酒を注いで貰うお店で呑んでいるだけかも知れませんね。既にチームで動いて居ますが、弊社の経費で落とせますのでご興味あればご連絡ください。)

本題を述べる前に、想定している「商機」を記します。(まずは日本語でダラダラ書いた内容が続き、中々テクニカルな内容に進まないのは意図的なものです。理由は伏せますが。我々に「合流」を希望する方から連絡があっても、日本語で書いた内容を理解して居ない人とはよっぽどのテクニカルスキルが無い限り組めないと思います。)

商機としてはロシアの崩壊を前提して居ます。理由は「民主主義が根付かない地域の特徴は「一般的な家族の形が、核家族では無い地域」と言うエマニュエル・トッド氏の主張を「正」と前提した場合、そして一般的な家族の形が核家族型になっていく事が起きる場合、

「社会の形が工業社会に進んでいく過程では、人々は田舎から都会に出て行く→そこで知り合った人間同士で結婚する→田舎には戻らず、職場の近所に住居や家庭を構える」筈、と仮定の上に家庭を重ねて居ます。たとえ民主化が進んでも大手SIに一気に踏み込まれる可能性は敢えて無視します。

外貨を稼ぐ、のが目的なので、弊社のような零細企業レベルで少しくらい稼げれば充分ですので。

ロシアにおいて、都市生活者が増加中か否かは未調査ですが、かつてロシアの衛星国だった国々の多くは工業化/核家族化/民主化が進みつつある、事も事実です。そして、その国々はキリル文字の文化圏です。

「西側製品への大量リプレース」が発生したら良いな、と考えています。弊社のような零細企業が喰っていくには充分に稼げる「気がしています」。

補足しますと、私の自宅近所の書籍店を眺める限りロシア語に関する学習書をほぼ見かけません。

私はそれを「ブルーオーシャン」と考えています。

って良く考えたら、Python等で「翻訳」アプリを書くなり、GPT4そのものに翻訳して貰えば良いジャンって気もしますね。。。この記事の後半で内容を述べます。※ユーザ目線で眺めた時「ブラウザでグーグル翻訳」では余りにも素人っぽいですから、コマンドラインで操作できることに拘ります。

そして、現地に行って技術者として作業する事を前提にします。

本当はウクライナで弾丸やミサイルがビュンビュン飛び交う地域に行ってみたいのですが。。

—

以下、GPT4への注文内容です。

キリル文字を使用する地域で使用されているFireWallやUTMで、CLIを使用する製品があると

仮定します。有り得るコマンドを想像してください。

結果:

機種の候補がいくつかあった中、なじみの深いFortinetに「ロシア語版」がある事を想定してみました。

結果

config system global → настроить система глобально

set hostname → установить имя_узла

set language → установить язык

config user → настроить пользователь

set password → установить пароль

set access-level → установить уровень_доступа

delete user → удалить пользователь

っつーか、クリップボードの中身を英語と日本語(エラーメッセージに翻訳する)Ptythonコードを書いてください、って質問に変えた方が良いですかね。。。いや、ブラウザで翻訳してしまえば済みますよね済みません。一応、インターネットが使えない(現地に出発する前にPIPは仕込んでおく)前提で、Ptythonコードを数行下に示します。

結局、ロシア語自体の学習については固いものよりも、「旅行レベルおよび雑談」をどこかで(GPT4の音声モードでも良さそう)習うのが一番効率的なのかも。。座学で文法を学ぶことが先決の筈ですが

現代の日本語の文法も単語も「明治時代に、英語とドイツ語を参考に新しく作られた」史実の関係で、ロシア語と対になる日本語の「感覚」が掴めないで居ます。学生時代に第二言語がロシア語だった人を数人知って居ますが、最近お会い出来て無いんですよね。※知り合いの中にロシア語学科出身の人は居ません。

GPT4の音声モードがあるからそちらを試すのが先、で良いと思っています。

テクニカルな記事はここからです。いきなり下記から説明します。

必要なPIP:pip install pyperclip deep-translator

※標準ライブラリでは語彙が足らない可能性を加味すると結局、インターネット接続は必須かなと。。

※deep-translatorインストール中のプロンプトの様子は記述しません。インストールの失敗/成功の判断が出来ない人はPythonそのものの勉強をしてください。

お使いのPCに合わせたチューニング/デバッグもご自身で実施してください。

そもそも「お使いのPCに合わせる」事は当記事が不特定多数向けの内容である以上、不可能ですから。

なお、私が使用しているPythonのバージョンも下記のコード内容からご自身でご確認ください。

—

以下がコードになります。(GPT4は有料版を使用して居ますが、下記コードは無料APIを使用して居ます。より安定した動作をさせるには有料APIが必要です。当方も商売なので有料APIを使用したコードは非公開とします。日本語によるコメントも省略します。

import pyperclip

from deep_translator import GoogleTranslator

clipboard_content = pyperclip.paste()

translated_text = GoogleTranslator(source=”auto”, target=”en”).translate(clipboard_content)

pyperclip.copy(translated_text)

print(“Original Text:”)

print(clipboard_content)

print(“\nTranslated to English:”)

print(translated_text)

—

クリップボードに取り込んだキリル文字のコンフィグ(GPT4に出力して貰いました。)

настроить система глобально

установить имяузла “ФортиГейт-Сервер”

установить язык “русский”

установить часовойпояс “Europe/Moscow”

конец

英語に翻訳したコンフィグ

Translated to English:

Configure the system globally

Install the name_nazla “Fortigate server”

Install the language “Russian”

Install the hourly “Europe/Moscow”

end

って言語モードを英語にすれば済む話?

コンフィグの続きです。

настроить система глобально

установить имя_узла “ФортиГейт-Сервер”

установить язык “русский”

установить часовой_пояс “Europe/Moscow”

конец

настроить система интерфейсы

редактировать “порт1”

установить ip 192.168.1.1 255.255.255.0

установить разрешенный_доступ пинг https ssh

далее

редактировать “порт2”

установить ip 10.10.10.1 255.255.255.0

установить разрешенный_доступ пинг

далее

конец

настроить межсетевой_экран политика

редактировать 1

установить источник_интерфейс “порт1”

установить назначение_интерфейс “порт2”

установить источник “все”

установить назначение “все”

установить действие разрешить

установить расписание “всегда”

установить сервис “HTTP” “HTTPS”

далее

редактировать 2

установить источник_интерфейс “порт2”

установить назначение_интерфейс “порт1”

установить источник “все”

установить назначение “все”

установить действие запретить

установить расписание “всегда”

установить сервис “все”

далее

конец

настроить vpn ipsec фаза1-интерфейс

редактировать “VPN1”

установить интерфейс “порт1”

установить тип_партнера “любой”

установить предложение “aes256-sha256”

установить общий_секрет “СекретныйКлюч!”

далее

конец

настроить vpn ipsec фаза2-интерфейс

редактировать “VPN1-Фаза2”

установить имя_фазы1 “VPN1”

установить предложение “aes256-sha256”

установить сеть_назначения 10.20.30.0 255.255.255.0

далее

конец

показать лог система

показать лог межсетевой_экран

показать лог vpn

просмотр -f /var/log/messages

отладка межсетевой_экран политика 10

настроить пользователь

редактировать “админ”

установить пароль “НовыйПароль123!”

далее

редактировать “гость”

установить уровень_доступа “только_чтение”

далее

конец

удалить пользователь “гость”

下記は「翻訳後」です。実態とは異なるかも知れません。実機用のコンフィグに直すには、ご自身のスキルでお願いします。PaloやSRXのコンフィグのロシア語版も後日作成して貰って、出来るか試してみます。

各メーカー毎のコンフィグっぽく翻訳する事は機能は実装しませんが、そう言ったコードをVSCode等を併用してWindows用にexeファイル化、→そのexeファイルそのものを販売するのも良いかも知れませんね。あーでも現地に乗り込んで作業する=ユーザの眼前で作業する場合はPythonで「ホームブリュー」だと宣伝するのも良いかも。。)

config system global

set hostname “FortiGate-Server”

set language “english”

set timezone “Europe/Moscow”

end

config system interface

edit “port1”

set ip 192.168.1.1 255.255.255.0

set allowaccess ping https ssh

next

edit “port2”

set ip 10.10.10.1 255.255.255.0

set allowaccess ping

next

end

config firewall policy

edit 1

set srcintf “port1”

set dstintf “port2”

set srcaddr “all”

set dstaddr “all”

set action accept

set schedule “always”

set service “HTTP” “HTTPS”

next

edit 2

set srcintf “port2”

set dstintf “port1”

set srcaddr “all”

set dstaddr “all”

set action deny

set schedule “always”

set service “all”

next

end

config vpn ipsec phase1-interface

edit “VPN1”

set interface “port1”

set peertype “any”

set proposal “aes256-sha256”

set psksecret “SecretKey!”

next

end

config vpn ipsec phase2-interface

edit “VPN1-Phase2”

set phase1name “VPN1”

set proposal “aes256-sha256”

set dst-subnet 10.20.30.0 255.255.255.0

next

end

show log system

show log firewall

show log vpn

tail -f /var/log/messages

debug firewall policy 10

config user

edit “admin”

set password “NewPassword123!”

next

edit “guest”

set access-level “read-only”

next

end

delete user “guest”

次はPaloとかSRXへの翻訳試してみますか。。あとFW/UTMじゃ無いですけど、Ciscoルータ/SWへの翻訳、あっとAPのキリル文字版 サンプルコンフィグコンフィグをGPT4に出力させて、貰いますか。。(後日、追記します)

あ、そうそう、ロシア語を使用しそうなセキュリティ製品のコンフィグをGPT4に「想像」して貰ったので下記に示します。

Ростелеком (Rostelecom) UTMнастроить систему глобально

установить имя_узла “Rostelecom-UTM”

установить часовой_пояс “Europe/Moscow”

конец

настроить сетевые интерфейсы

редактировать “eth0”

установить ip 192.168.1.1/24

установить доступ ssh https

далее

конецКасперский (Kaspersky) UTM

настроить систему установить имя "Kaspersky-UTM" установить dns 8.8.8.8 конец настроить файрвол редактировать 1 установить действие разрешить установить порты 80, 443 далее конецCheck Point русская версия

общие настройки установить имя "CheckPoint-RU" установить тип "UTM" конец сетевые настройки добавить интерфейс eth1 установить ip 192.168.10.1/24 конецLinux-основанный файрвол

# Основные параметры имя_узла=”Linux-FW” часовой_пояс=”Europe/Moscow” # Определение правил iptables -A INPUT -p tcp –dport 22 -j ACCEPT iptables -A INPUT -p tcp –dport 80 -j ACCEPT iptables -A INPUT -p tcp –dport 443 -j ACCEPT iptables -A INPUT -j DROP # Сохранение настроек iptables-save > /etc/iptables/rules.v4

-

Data Business Update

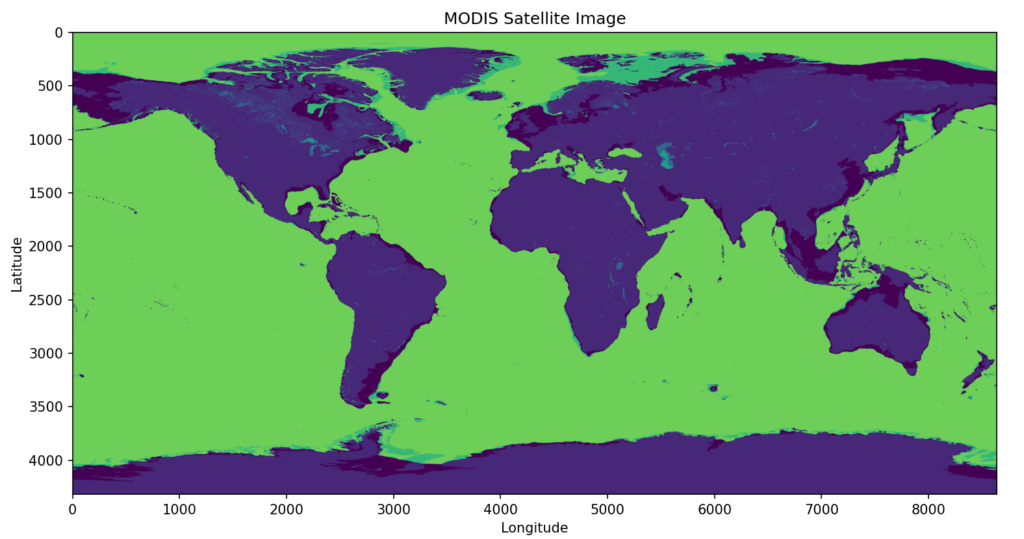

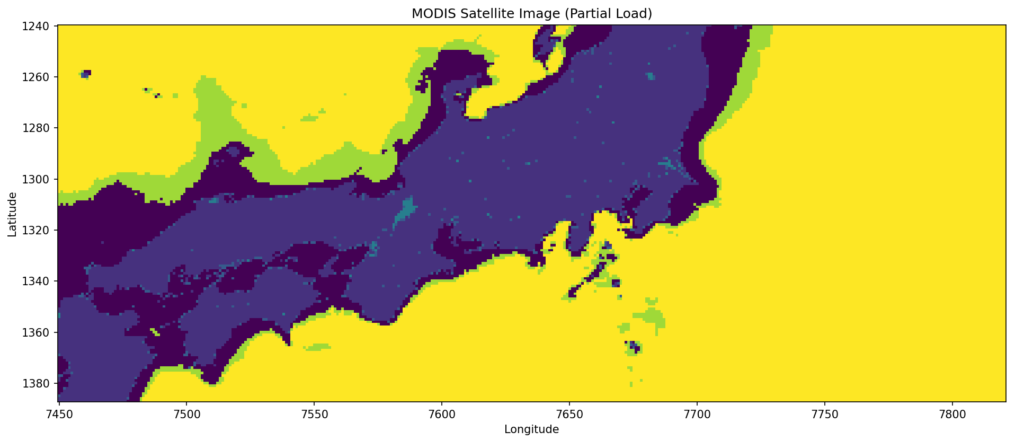

Using NASA Data Instead of Commercial Satellite Imagery

January 31, 2025

We are currently exploring data-driven business opportunities using publicly available Earth observation data.

Instead of relying on commercial satellite imagery, this study focuses on open NASA datasets and an experimental data-processing workflow generated with the assistance of GPT-4.This article documents an early-stage prototype and is intended to share technical observations rather than present a finished commercial product.

Objective

The objective of this experiment was to evaluate whether publicly available NASA data could be processed and visualized in a way that supports future analytical services.

One potential use case under consideration is large-scale infrastructure planning, such as identifying offshore areas of interest and correlating them with on-land networks.

At this stage, however, the goal is limited to technical feasibility testing.

Approach

- Access to NASA’s public data portal was obtained through user registration.

- Large satellite image files (GeoTIFF format) were downloaded locally due to bandwidth and server-load constraints.

- Python scripts were generated with GPT-4 assistance to load, resize, and visualize the data.

- The focus was on handling very large image files safely and reproducibly.

Example: Image Processing Workflow (Python)

Example: Image Processing Workflow (Python)

import numpy as np

import matplotlib.pyplot as plt

from PIL import Image, ImageFileDisable pixel limits for large satellite images

Image.MAX_IMAGE_PIXELS = None

ImageFile.LOAD_TRUNCATED_IMAGES = TrueLOCAL_TIF_FILE = “MOD44WA1.A2023001.061.Global-WGS84.500.2024074204203.tif”

def load_local_tif():

try:

with Image.open(LOCAL_TIF_FILE) as img:

scale_factor = 0.1

new_size = (

int(img.width * scale_factor),

int(img.height * scale_factor)

)

img_resized = img.resize(new_size, Image.LANCZOS)

return np.array(img_resized)

except Exception as e:

print(f”Failed to load TIF file: {e}”)

return np.zeros((100, 100, 3), dtype=np.uint8)

This script loads a locally stored GeoTIFF file, reduces its resolution to 10%, and prepares it for visualization.

The purpose is to validate data handling, not to optimize image quality at this stage.

Observations

- The spatial resolution of the selected public dataset is insufficient for detailed commercial analysis in its raw form.

- Visualization is technically possible, but further preprocessing and geospatial refinement would be required.

- Public datasets are suitable for concept validation and prototyping, but careful dataset selection is critical.

Limitations

- This experiment does not evaluate proprietary or high-resolution commercial satellite data.

- No automated API-based data ingestion is implemented yet.

- Analytical value extraction (beyond visualization) is outside the current scope.

Next Steps

- Evaluate alternative NASA datasets with different resolution characteristics.

- Introduce geospatial alignment and metadata-aware processing.

- Transition from visualization to quantitative analysis.

- Continue documenting findings in English for an international audience.

Conclusion

This work represents an early technical exploration of using NASA’s open data for future data-driven services.

While the current results are not commercially deployable, they provide valuable insight into feasibility, constraints, and required next steps.Further development will focus on data quality, processing accuracy, and practical applicability.

-

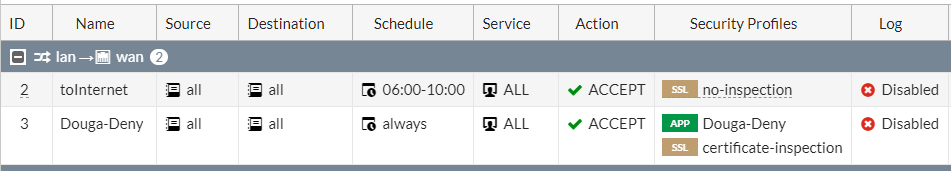

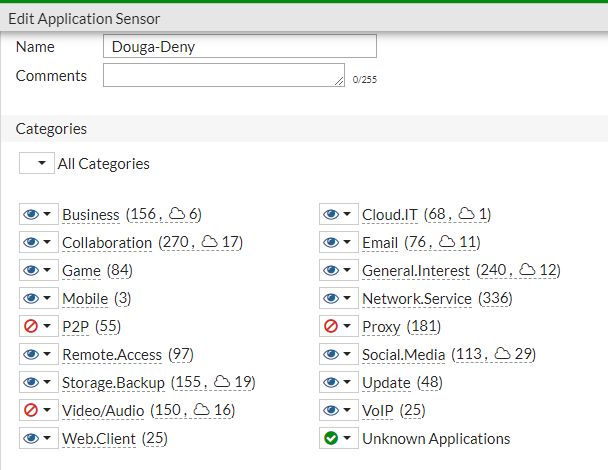

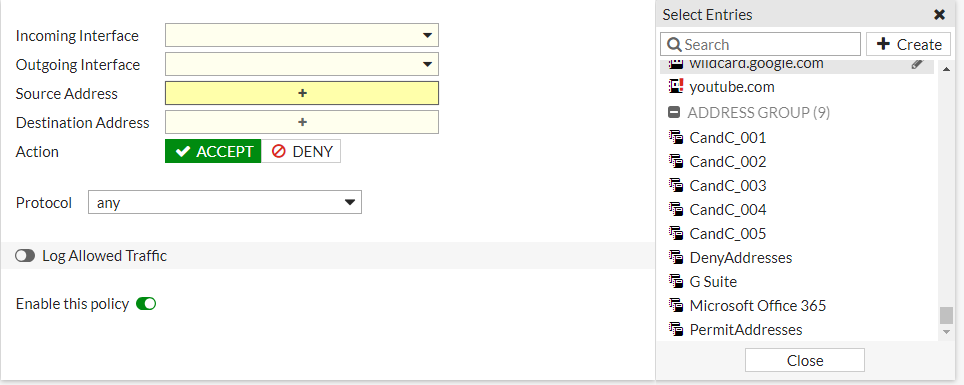

We will introduce the many functions of the low-cost version of FortiGate.

Although I said in another thread that I would “start researching SOHO/SMB products,” I would like to introduce Fortigate, which I have a special attachment to, in this thread.

I plan to write this rambling post without any structure, but I do intend to organize it in the future.

■Hiding the defending firewall and server OS

I probably lied in another thread. Sorry.

Even in transparent mode, Fortigate responds to OS scans saying “I’m the one protecting you.” However, this has the advantage of hiding the OS type of the subsequent firewall and server.■HA configuration and failure testing

We do not adopt HA (high-availability) configurations—where two devices operate as a single logical unit.

A well-known SIer we previously worked with considered HA non-recommended,

and our company shares that position.We recognize that the primary advantage of HA is automatic configuration synchronization,

which reduces operational overhead.

However, when the primary and secondary units use different circuits,

adopting HA means the Internet cannot be terminated directly on each device.

This increases the number of required appliances.For this reason, our independent view is not to adopt HA in such scenarios.

Regarding failure testing,

we plan to publish examples centered on transparent-mode configurations.

We will also include common anti-patterns.A frequently observed case is as follows:

“In reality, no spanning-tree domain had been formed.”

In this situation, failover testing appears to succeed,

but the switchover actually occurs only because of a MAC address table timeout

(approximately five minutes).This can result in up to five minutes of traffic interruption.

With Rapid Spanning Tree, the theoretical recovery should be limited to

a single flood event.

If a longer interruption occurs, it indicates a design error

on the part of the engineer responsible for the build.Side note

There is no other appropriate place to document this,

so we include it here.Yamaha’s VRRP implementation appears to have ICMP Redirect enabled by default.

This can become a reason it does not interoperate with VRRP from other vendors.We have no plans to purchase current Yamaha or NEC models

solely for verification purposes.Even during the semiconductor shortages around 2022,

these were relatively unpopular models that manufacturers

could sell directly within a few days.

As a result, there are few companies or researchers

actively studying their vulnerabilities.At the time, a sales representative even stated:

“We can prepare xxx units—three digits—by tomorrow!”

Such statements suggested a rather tone-deaf sales posture.We would also like to state the following clearly:

Products in which vulnerabilities are discovered frequently

are easier to evaluate and monitor.

In that sense, frequent discoveries can be an advantage.Products in which vulnerabilities are rarely discovered

often mean that no one is actively researching them.

In that sense, rarity can be a disadvantage.Our company does not recommend devices

that lack professionally written technical specifications in English.Products without English documentation

written by professional technical writers

cannot compete internationally.

For IT security equipment,

this becomes a critical flaw.■FortiSandBox

We will conduct validation testing

by passing real malware samples

to verify detection capability.The acquisition source has already been identified.

We are currently selecting a decoy PC

to be used as a controlled test endpoint.In addition,

the license for our existing FortiGate

is approaching its expiration date,

so we are currently allocating budget

for renewal.Stay tuned.

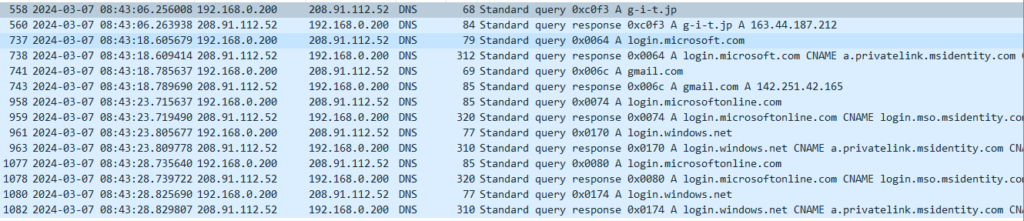

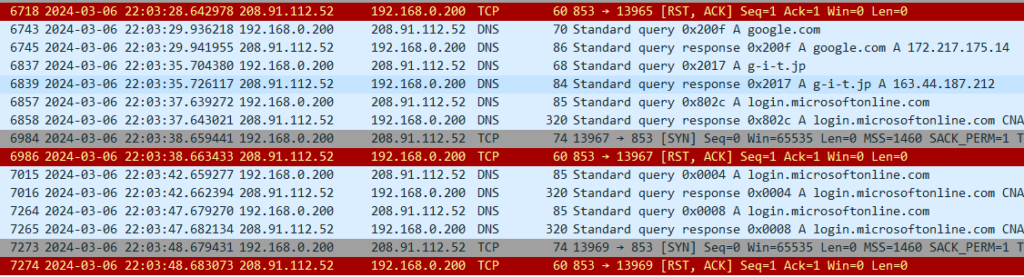

■ Secure DNS(Requests originated by FortiGate itself)

DNS resolution is performed via an authenticated server

to prevent DNS traffic from being hijacked.This is what it looks like when the feature is disabled.

This is what it looks like when the feature is enabled.

■As a DNS cache server

with open resolver countermeasures in place通常、ユーザ企業のキャッNormally, a user organization’s DNS cache server

is not exposed to the outside.

However, if a device inside the LAN is compromised,

attacks can be launched from the internal network

even when the server is not an open resolver.We will verify how the system behaves

when such an attack occurs.We will not attempt to reproduce

every possible pattern of an infected endpoint,

as complete coverage is unrealistic.With Secure DNS enabled,

we will verify whether security functions

also apply to the session

between the FortiGate and the PC.Depending on the browser,

a direct session may be established

between the PC and an Internet DNS server.

In such cases,

the FortiGate may not be able to intervene.

That possibility itself

may become a valid test result.Our service is knowledge,

not hardware resale.

We will clearly communicate

what cannot be done

and what can be handled

at the PC level alone.We will also reproduce a scenario

in which communication between the FortiGate

and upstream DNS servers is hijacked.In a previous test,

we configured the query destination

as a fake DNS server

and confirmed that the system

could be deceived.In this round of testing,

we will again observe

how the hijacking occurs

and verify that Secure DNS

prevents it.■SecureE-Mail

A separate function exists

for domain-based email authentication.

However, even if a malicious email is received,

it is sufficient to prevent data exfiltration afterward

(egress protection).From this perspective,

URL filtering and Secure DNS

(which quarantines dangerous IP addresses

at the server side),

as well as C&C protection

(which blocks communication

to IP addresses identified as malicious),

should be used together.Even if a device becomes infected

with a bot that attempts to post

to message boards or forums,

URL filtering can block

the posting action itself

by preventing access

to those destinations.This topic is commercially sensitive

and considered a “hot” area,

so specific implementation methods

will not be disclosed for free.As PPAP prohibition becomes widespread,

very few organizations believe

that “since the email itself is encrypted,

attachments can be sent as-is.”

In practice,

the use of web storage services

is increasing.We will also examine

more efficient and smarter usage

of web storage

in the following section:

“WAN Optimization —”.■WAN optimization feature

We will use Linux (with the

tccommand)

as a line simulator,

intentionally degrading network quality,

and then verify how much performance

can be restored by FortiGate.There is a “synchronization” option

on the NAS currently in use.

If this refers to network redundancy,

we may purchase an identical NAS

to verify whether WAN optimization

can function also as a WAN acceleration mechanism.We may also capture traffic

from a voice application over HTTPS

and measure RTT and jitter

to quantify the effects.Depending on the results,

we will present objective measurements

rather than theoretical assumptions■As a proxy server

(forward / reverse)Honestly, one might ask,

“If a UTM is already in place,

is there really a need to terminate traffic at a proxy?”We will explore

what can only be achieved

through proxy functionality.If it is necessary

to prevent clients

from learning the destination IP address,

a reverse proxy can be used.Whether FortiGate

can function effectively

as a reverse proxy

will be verified in future testing.■IP Reputation Database

(A feature that checks the “reputation” of an IP address)This function itself リンク先スレッド We have already touched on this feature,

but we will conduct more in-depth validation testing.■IPS&WAF

We plan to conduct various intrusion tests

(penetration testing)

to verify whether attacks can be successfully blocked.

(The general approach has already been published

on our personal blog.)We will also configure known C&C IP addresses

(IP addresses classified as malicious)

on other network devices

within the local environment,

and verify that communication

is blocked in both directions

—outbound and inbound.In addition,

we will test defenses

against stealth scans,

as well as alerting functions

that generate email notifications.Our previous experience

has been limited to SMTP-based methods,

so we will challenge ourselves

to explore alternative approaches.■Secure Wi-Fi

We will conduct validation testing

by launching attacks over Wi-Fi

and verifying that communications

can be properly blocked.

We are currently studying Kali

for this purpose.① Rogue AP detection

We will verify the function

that detects access points

broadcasting the same SSID/PSK

as those under the control

of a FortiGate configured as a WLC,

but not actually managed by it.

Additional notes will be added

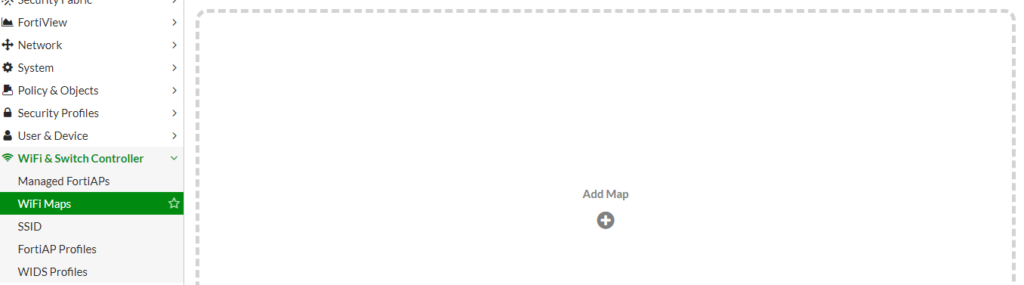

when time permits.② The function shown

in the image below

has caught our interest.

We will test it by combining

FortiWiFi and FortiAP units

(both already obtained).

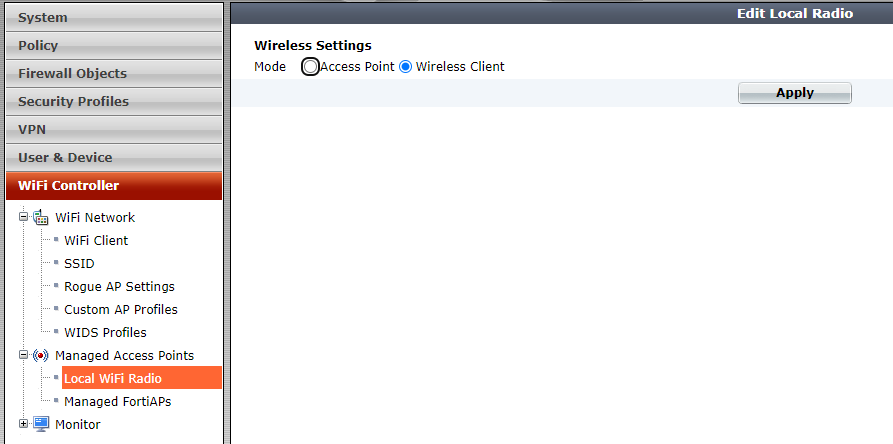

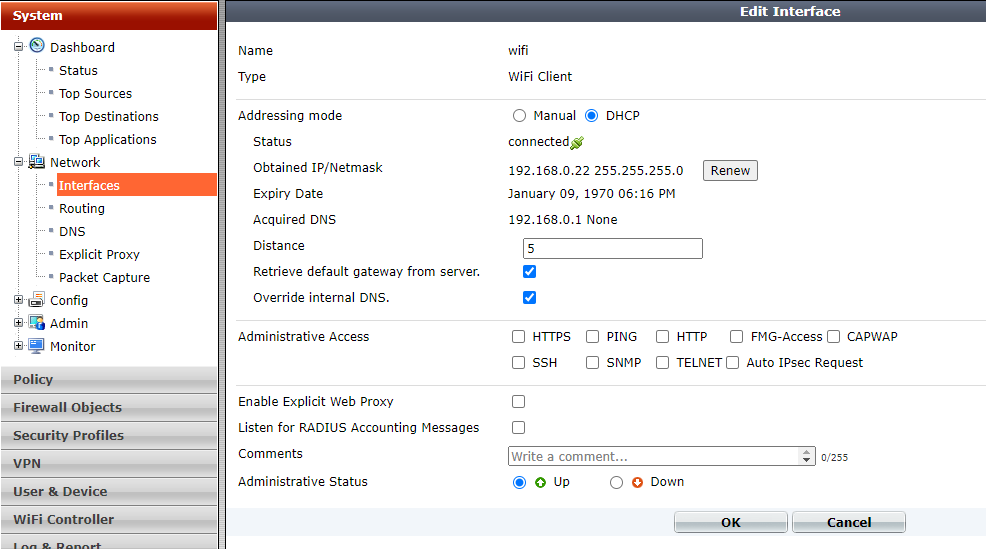

■As a Wi-Fi client

We will connect the FortiWi-Fi

under another access point.First,

apply Wireless-Client Mode

from the pane shown below.After this,

a reboot will be required,

so restart the device when prompted.

Then,

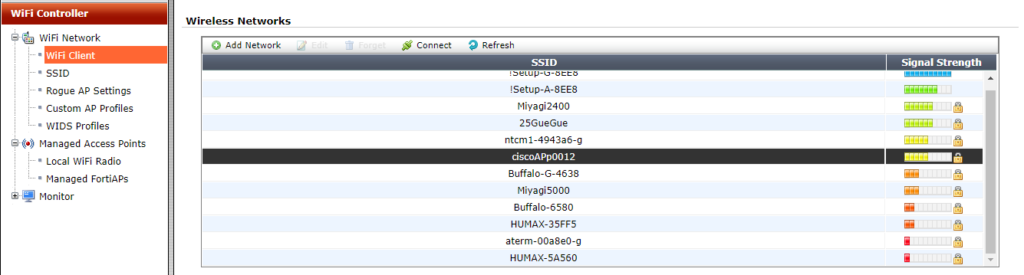

in the pane shown below,

you will be able to select

the access point

to connect to.

After selecting the SSID

you wish to connect to,

click Connect.If you choose a Security Mode

other than “Open,”

you will be prompted

to enter the PSK

(Pre-Shared Key).Enter the key,

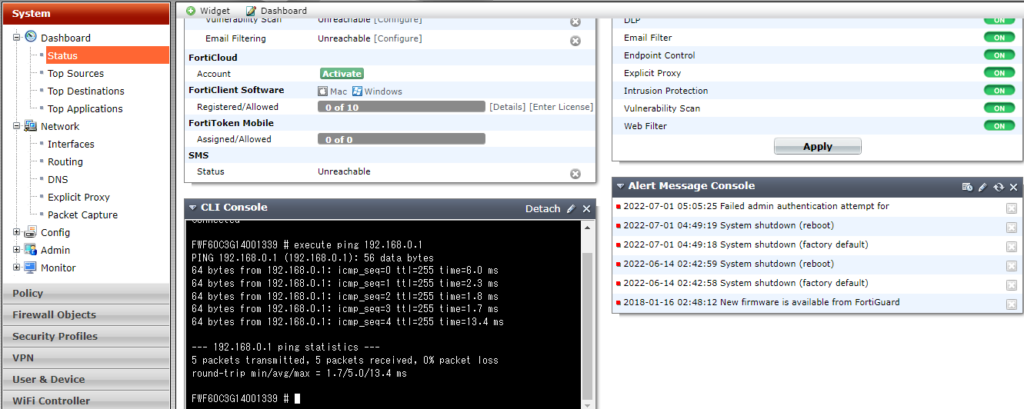

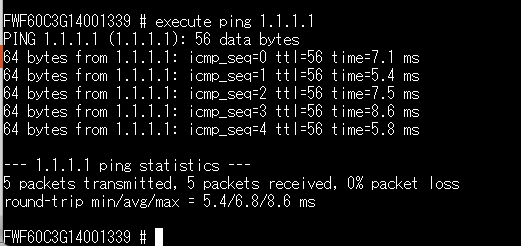

then click Connect again.From the Dashboard CLI,

we were then able to successfully ping

the default gateway

via the connected access point.

At this stage,

connectivity is limited

to the default gateway only.There is no connectivity

to the Internet

beyond the uplink access point.Therefore,

we manually configure

the default gateway.

We were able to successfully ping

the Internet.

In the pane shown below,

if you enable “Retrieve default gateway from server,”

the Wi-Fi interface loses its IP address.

Therefore, this method is not recommended.

■QoS

We will also verify

that the device functions properly

as a network appliance,

ensuring that traffic for specified classes

does not exceed

the configured bandwidth limits.Performance evaluation of QoS

is one of our core strengths.In addition,

we will demonstrate through testing

how the legacy priority control method

known as PQ

can indefinitely delay

the transmission of long packets.Lack of awareness

of this anti-pattern

often leads to configurations

where everything is placed into PQ.

This reflects a broader issue:

many network engineers

are not sufficiently familiar

with the underlying principles

of CPU scheduling behavior.■VoIP

In the era of Web-RTP,

there is little reason

to rely on the legacy

“SIP-specific NAT handling” anymore.Regarding VoIP,

we have repeatedly challenged

questionable claims

made by so-called

“Web-RTP providers.”

Key findings are listed below.“The cause is electromagnetic interference.”

→ We monitored

with a spectrum analyzer

for several days

across the 40 MHz–6 GHz range.

No transient emissions

capable of explaining the issue

were detected.“The packet payload is not RTP.”

→ When decoded in Wireshark

as RTP, the payload

was confirmed to be RTP.

It was possible

to reconstruct audio files

from the packets.

However, spectrum analysis

showed full-band dispersion,

indicating encryption.

Therefore, in that case,

we were unable to identify

the root cause

of the reported noise.This should perhaps belong

in the QoS section,

but many Web-RTP providers

do not understand

excess burst

or committed burst parameters.

Some even claim

that “the peer router is Cisco,

so it will handle it properly.”

In practice,

they often do not understand

RSVP at all.

A short two-way discussion

usually reveals

the technical gaps immediately.Noise in VoIP audio

may be caused by

AI-based noise cancellation.

Voices from other operators

in the background

are not always removed effectively.

In some cases,

traditional phase-inversion

techniques

(overlaying an inverted signal

from the rear direction)

can be more effective.■Web filtering

on a cloud service platformCloud services may “move” servers geographically

during an active session.

As a result,

the destination IP address

can change while communication is in progress.Because of this behavior,

there are cases

where Web filtering

cannot be enabled.

The cause is outlined below.When packet fragmentation occurs

during communication,

two well-known domestic UTM vendors

(both Y and N)

lose connectivity.

FortiGate, however,

continues communication

without issue.Both vendors confirmed

that the root cause

is the same.

(We verified this directly

with the manufacturers.

The fact that they were not fully aware

of the issue in real operations

was somewhat concerning.)- They perform Web filtering

by inspecting strings

inside packet payloads

rather than using DNS.

When packets are fragmented,

the payload cannot be read. - Allowed IP addresses

are internally cached.

FortiGate performs Web filtering

based on FQDN,

so this interruption

does not occur.For vendor Y,

we confirmed the algorithm

through the reseller.

For vendor N,

we reproduced the issue ourselves

and escalated it

to the manufacturer.In the case of vendor N,

out of roughly 50 tests,

the issue occurred

in more than 5 out of 6 attempts.

For FortiGate,

after 6 consecutive successful runs,

we concluded the test.We will reproduce this behavior

in our own environment

and publish the results.For reference,

we list the tools

to be used.Tools used

Httping

Cisco 800

(used as a Web server,

with multiple IP addresses

assigned via secondary IP)FakeDNS

■Twice NAT

(A workaround used when a cloud environment

and an on-premises network

share the same IP address range)This is not a particularly advanced technique,

but there are still cases

where deployments are abandoned

simply because

the cloud environment

and the on-premises LAN

use the same IP subnet.The original designer

is the same as that of the SSG line,

although it is not widely known

that Juniper merely acquired

the NetScreen company.Since implementation

is not guaranteed

in every environment,

we will actually deploy it

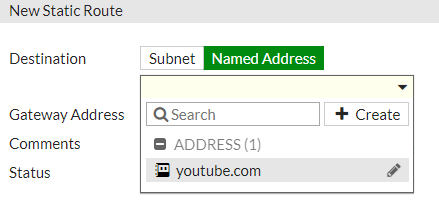

and verify through testing.■FQDN routing

(DNS-based routing)For high-volume traffic

such as Office 365 updates,

it is generally preferable

to use a dedicated circuit

or an internal WSUS server

(although WSUS itself

may now be considered legacy).However,

when the IP addresses

returned by DNS change,

routing cannot be controlled

reliably using conventional methods.For this reason,

routing is performed

based on DNS information

(FQDN routing).

We will verify this behavior

in practice

and publish the results.The configuration

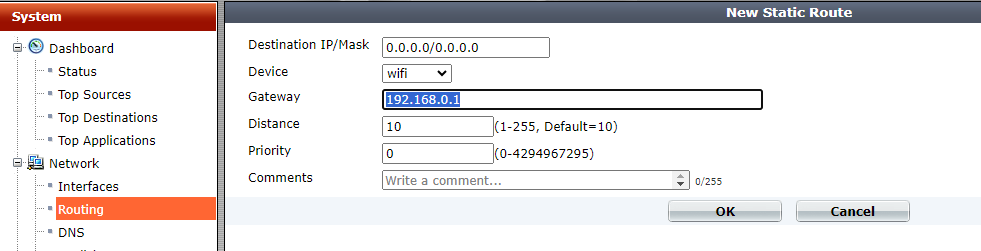

looks like this:

when creating an address policy,

there is a checkbox labeled

“Use in static route.”

Once enabled,

the static-route creation pane

appears as shown below.

■Outbound load balancing

When multiple circuits are available,

this enables high cost-performance

Active/Active operation.

We will build an intentionally unbalanced setup

in which one circuit

is consistently lower in quality,

and verify the behavior in practice.Inbound load balancing

is also possible,

but only with basic health checks.

Therefore, it is not suitable

for full Web server load balancing.It is worth noting

that by combining multiple DNS servers,

a form of wide-area load balancing

can be achieved.

Since FortiGate itself

can operate as a DNS content server,

we will also test

whether wide-area load balancing

can be implemented

using FortiGate alone.Using another network device

to perform Twice NAT

—so that the load-balanced destination

and source are translated simultaneously

before querying FortiGate for DNS—

would technically work,

but that approach

does not feel aligned

with the design intent.■Split VPN

We often see organizations

applying IPsec

on top of already encrypted traffic

such as Office 365,

SNMP over TLS,

and DNS over TLS,

resulting in unnecessary

performance overhead.We will verify in practice

how encryption can be applied

only to selected traffic

—for example SMB

used by NAS systems—

and publish the results.Organizations with ample budgets

often resolve such issues

by replacing equipment

with larger, more expensive models.

However, since our service

does not rely on SI-style resale

or pushing high-cost hardware,

we believe this is a strong case

demonstrating the value

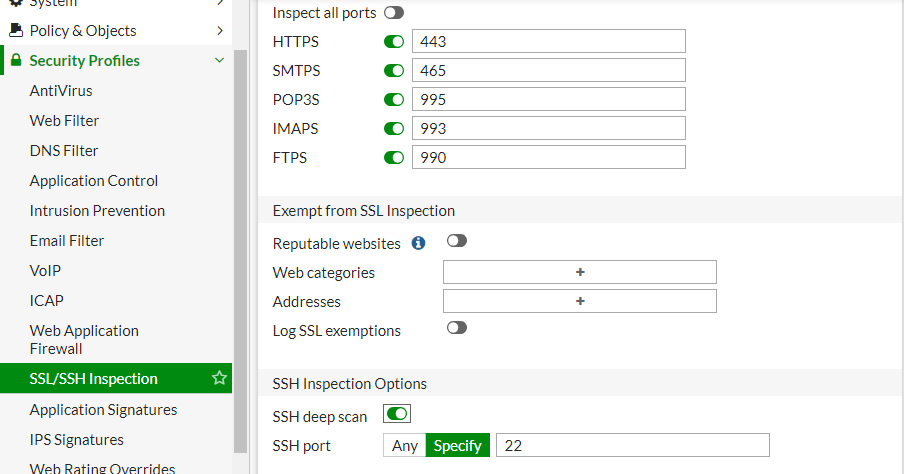

of an optimization-focused approach.■SSH inspection

This idea came from a separate discussion

about “dumping server memory via Telnet

for quarantine and inspection.”Since SSH is encrypted,

it would normally be difficult

to detect malware

contained in server memory.

However, by combining it

with inspection features,

it may become possible,

so we will verify this behavior.We will also test

whether it is possible

to block SCP/FTPS/SFTP

while allowing SSH itself

by using inspection features

on the network device side,

rather than disabling

file transfer functions

on the SSH server.The results of these tests

will be published here.While it is obvious

that the device does not have

sufficient power

to accelerate Web servers,

we would still like to attempt

SSH certificate interception.

From the image below,

it is not yet clear

how the SSH private key

would be installed.

■Filtering of mirrored packets

There should be a function

to prevent the device

from behaving statefully.

We will verify

whether this can be achieved

by combining it